Introducción sobre los Tipos de Cifrado

En la palabra de digital fraude, para evitar que nuestros datos, se usan muchas técnicas para mantener nuestros datos a salvo de los hackers o terceros. En este artículo, vamos a discutir los tipos de cifrado. Antes de eso, veamos primero el significado. El texto plano es el mensaje o los datos que pueden ser leídos por el remitente, el receptor o cualquier tercero. Cuando se modifica el texto sin formato mediante el uso de algunos algoritmos o técnicas, los datos o mensajes resultantes se denominan texto cifrado. En resumen, convertir texto plano, es decir, texto legible, en texto no legible se denomina texto cifrado.

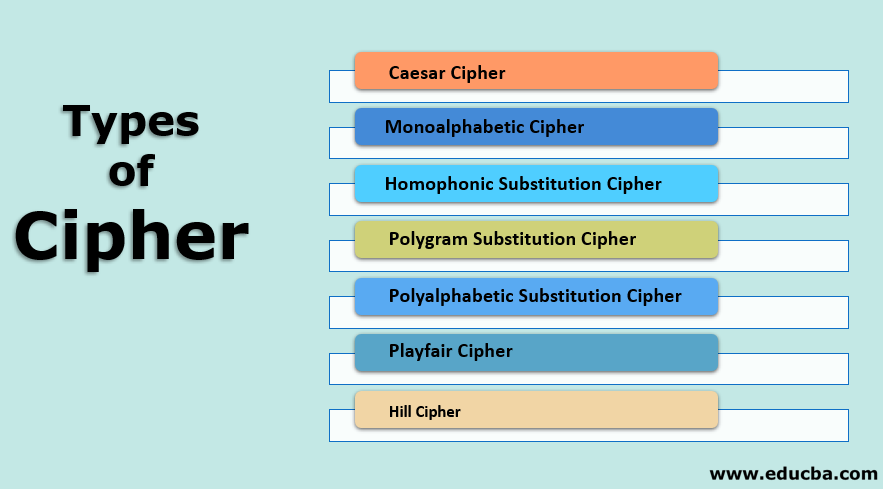

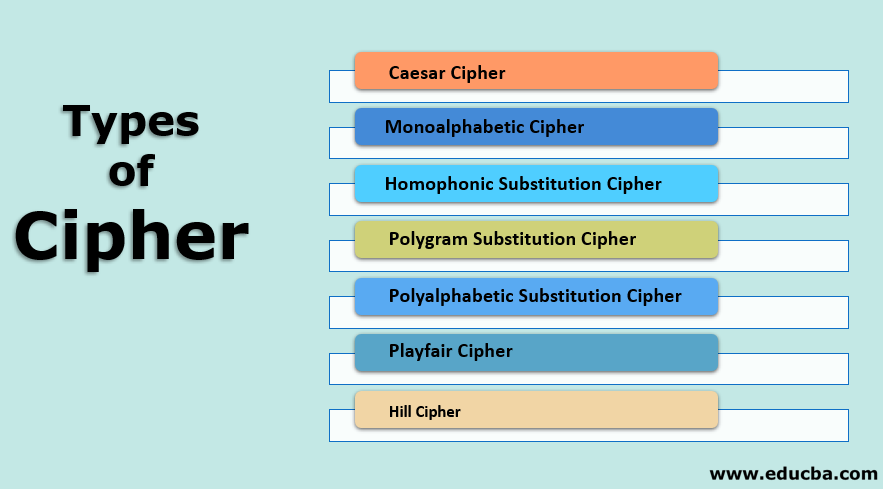

Tipos de cifrado

Se dan varios tipos de cifrado de la siguiente manera:

Comience Su Desarrollo de Software Libre en Curso

desarrollo Web, lenguajes de programación, Software de pruebas de & otros

1. Cifrado César

En cifrado César, el conjunto de caracteres de texto sin formato se sustituye por cualquier otro carácter, símbolo o número. Es una técnica muy débil de ocultar texto. En el cifrado de César, cada alfabeto en el mensaje se reemplaza por tres lugares hacia abajo. Veamos un ejemplo. El texto plano es EDUCBA. Como un cifrado César, cada alfabeto es reemplazado por tres lugares hacia abajo de modo que E reemplazará por H, D reemplazará por G, U reemplazará por X, C reemplazará por F, B reemplazará por E y A reemplazará por D. Así que aquí el texto plano es EDUCBA y el texto cifrado es HGXFED.

El algoritmo de cifrado César es el siguiente:

- Leer cada alfabeto de texto sin formato.

- Reemplace cada alfabeto con 3 lugares hacia abajo.

- Repita el proceso para todo el alfabeto en texto plano.

Una versión modificada del cifrado César: Este cifrado funciona igual que el cifrado César; la única diferencia es que en el cifrado César, cada alfabeto se reemplaza por tres lugares hacia abajo, donde una versión modificada del cifrado César, un usuario decide el número para reemplazar el alfabeto, y este número será constante. Por ejemplo, EDUCBA y el número para el reemplazo son 1, por lo que E reemplazará por F, D reemplazará por E, U reemplazará por V, C reemplazará por D, B reemplazará por C y A reemplazará por B. Así que aquí, el texto plano es EDUCBA, y el texto cifrado Es FEVDCB.

Una versión modificada del algoritmo de cifrado César es la siguiente.

- Leer cada alfabeto de texto sin formato.

- Tome el número para reemplazarlo.

- Reemplace cada alfabeto con un número especificado hacia abajo.

- Repita el proceso para todo el alfabeto en texto plano.

2. Cifrado monoalfabético

Como el cifrado César y una versión modificada del cifrado César es fácil de romper, el cifrado monoalfabético entra en escena. En monoalfabético, cada alfabeto en texto plano puede ser reemplazado por cualquier otro alfabeto excepto el alfabeto original. Es decir, A puede ser reemplazado por cualquier otro alfabeto de B a Z. B puede ser reemplazado por A o C a Z. C puede ser reemplazado por A, B, y D a z, etc. El cifrado alfabético mono causa dificultad para descifrar el mensaje, ya que hay sustituciones aleatorias y un gran número de permutaciones y combinaciones disponibles.

3. Cifrado de sustitución homofónica

Un cifrado de sustitución homofónica es similar a un cifrado monoalfabético; la única diferencia está en monoalfabético, reemplazamos el alfabeto con cualquier otro alfabeto aleatorio, excepto el alfabeto original, en el que el cifrado de sustitución homofónica, el alfabeto se reemplaza por un alfabeto fijo o conjunto de alfabeto. El alfabeto de sustitución se sustituye por te fijo. Por ejemplo, reemplace A por x, E por B, S por A, etc. o reemplace A por E, x o L, B por T, A, Z, etc.

4. Cifrado de subestación de polígonos

En el cifrado de subestación de polígonos, en lugar de reemplazar cada alfabeto con otro, el bloque de alfabetos se reemplaza con otro bloque de alfabetos. Reemplace EDUCBA con XYQLAB. En este caso, EDUCBA reemplazará con XYQLAB, pero EDU se puede reemplazar con otro conjunto del bloque, supongamos que EDU reemplazará con LOD. En este tipo de cifrados, el reemplazo de texto plano se realiza a través del bloque por bloque en lugar de carácter por carácter.

5. Cifrado de Sustitución Polialfabético

El cifrado Polialfabético también se conoce como Cifrado Vigenere, que inventa Leon Battista Alberti. En Sustitución Polialfabética, el cifrado es un método para cifrar textos alfabéticos. Utiliza múltiples alfabetos de sustitución para el cifrado. El cuadrado Vigener o la tabla Vigenere se utilizan para cifrar el texto. La tabla contiene 26 alfabetos escritos en diferentes filas; cada alfabeto se desplaza cíclicamente a la izquierda de acuerdo con el alfabeto anterior, equivalente a los 26 posibles cifrados César. El cifrado utiliza un alfabeto diferente de una de las filas en varios puntos del proceso de cifrado.

Consideremos que el texto original es Educba, y la palabra clave es Apple. Para el proceso de cifrado, E está emparejado con A, la primera letra del texto original, E, está emparejado con A, la primera letra de la clave. Por lo tanto, use la fila E y la columna A del cuadrado de Vigenère, que es E. De manera similar, para la segunda letra del texto original, se usa la segunda letra de la clave, la letra en la fila d y la columna p es s. El resto del texto original está cifrado de la misma manera. El cifrado final de Educba es Esjnfa.

6. Cifrado Playfair

El cifrado Playfair también se llama cuadrado Playfair. Es una técnica criptográfica que se utiliza para cifrar los datos. El proceso de cifrado de Playfair es el siguiente:

- Creación y población de la matriz.

- proceso de Cifrado.

Vamos a discutir los pasos mencionados anteriormente en forma detallada de creación y población de la matriz. Utiliza una matriz 5 * 5 para almacenar la palabra clave o la clave, que se utiliza para el proceso de cifrado y descifrado.

Este paso funciona de la siguiente manera.

- Introduzca la palabra clave en la matriz de forma lineal, es decir, de izquierda a derecha y de arriba a abajo.

- Omita las palabras duplicadas de la palabra clave.

- Rellene los espacios restantes con el resto de alfabetos (A – Z) que no formaban parte de la palabra clave.

El proceso de cifrado funciona de la siguiente manera:

- Romper los alfabetos en grupos (cada grupo debe contener dos valores). Los procesos de cifrado se realizarán en estos grupos.

- Si los dos alfabetos del grupo son iguales, agregue x después del primer alfabeto.

- Si ambos alfabetos del grupo están presentes en la misma fila de la matriz, reemplácelos con los alfabetos a su derecha inmediata, respectivamente. Si el grupo original está en el lado derecho de la fila, entonces se da la vuelta al lado izquierdo de la fila.

- Si ambos alfabetos del grupo están presentes en la misma columna, sustitúyalos por los alfabetos inmediatamente con abajo, respectivamente. Si el grupo original está en el lado inferior de la fila, entonces se da la vuelta al lado superior de la fila.

- Si los dos alfabetos del grupo no están en la misma fila o columna, reemplácelos con los alfabetos de la misma fila inmediatamente, pero en el otro par de esquinas del rectángulo, que define el grupo original.

7. Cifrado Hill

El cifrado Hill funciona en varios alfabetos al mismo tiempo. El cifrado de colina funciona de la siguiente manera:

- Asigne el número a cada alfabeto en texto plano. A = 0, B= 1 Az = 25

- Organice el mensaje de texto sin formato como una matriz de números basada en el paso anterior en formato numérico. La matriz resultante se denomina matriz de texto sin formato.

- Multiplique la matriz de texto sin formato con una clave elegida al azar. Tenga en cuenta que la matriz de claves debe tener el tamaño de n*n, donde n representa el número de filas en una matriz de texto sin formato.

- Multiplique la matriz, es decir, el paso 2 y el paso 3.

- Calcule el valor mod 26 de la matriz anterior, es decir, los resultados de la matriz en el paso 4.

- Ahora traduce los números a alfabetos, es decir, 0 =A, 1 = B, etc.

- El resultado del paso 6 se convierte en nuestro texto cifrado.

Artículos recomendados

Esta es una guía de Tipos de cifrado. Aquí discutimos el concepto básico y varios tipos de cifrado, que incluyen césar, cifrado de sustitución monoalfabético y homofónico, respectivamente. También puede consultar los siguientes artículos para obtener más información:

- Algoritmos simétricos

- ¿Qué es SFTP?

- el Estándar de Cifrado Avanzado

- sistema de codificación