Parece que cada vez que leemos las noticias en estos días, hay otro informe sobre la información de millones de personas que están siendo violadas. Entonces, ¿qué tan grave es el problema de las filtraciones de datos y qué impacto tiene en las personas y las empresas? Revelamos las estadísticas y los hechos más interesantes y recientes de violación de datos, muchos de los cuales son muy desconcertantes.

También echaremos un vistazo a las leyes que rodean las violaciones de datos y a lo que las personas pueden hacer para resistir los efectos de una violación de datos. Vayamos a los hechos.

- Estadísticas y hechos de violación de datos

- El 49% de las empresas estadounidenses han experimentado una violación de datos

- California ha sufrido más violaciones de datos que cualquier otro estado en los últimos 10 años

- 3. Un ataque de hacking ocurre cada 39 segundos

- Una de las primeras fugas de datos de 2020 involucró 250 millones de registros

- Al menos cuatro brechas de 2020 involucraron más de mil millones de registros filtrados

- Las empresas que han experimentado una brecha tienen un rendimiento inferior al del mercado en más de un 15% tres años después

- El 26% de las empresas estadounidenses han experimentado una violación de datos en el último año

- La mitad de las organizaciones gastan solo del 6 al 15% de su presupuesto de seguridad en seguridad de datos

- El 28% de las violaciones de datos afectaron a víctimas de pequeñas empresas

- 7 de cada 10 infraestructuras en la nube se vulneran en un año

- Los grupos del crimen organizado son responsables del 55 por ciento de las infracciones

- El 22% de las filtraciones de datos implican ataques de phishing

- El tiempo de detección para el 60% de las filtraciones de datos es de meses o más

- Casi 8,000 sitios web por trimestre están comprometidos con el código de robo de formularios

- Los ataques de ransomware para empresas están en aumento

- Los detalles de la tarjeta American Express cuestan 3 35 en la economía sumergida

- Las credenciales de la cuenta de Gmail valen un promedio de 1 156

- El número de violaciones de datos disminuyó en los tres primeros trimestres de 2020

- 8 8,64 millones es cuánto cuesta el promedio de violaciones de datos en EE. UU.

- Cada registro robado en una violación de datos representa un costo de50

- El empleo de un equipo de respuesta a incidentes puede reducir el costo promedio de una filtración de datos en 2 2 millones

- La pérdida de negocio debido a una filtración de datos cuesta un promedio de 1,52 millones de dólares

- Una brecha que involucra de 1 a 10 millones de registros cuesta un promedio de 5 50 millones

- El error humano es la causa del 23% de las violaciones de datos

- Se tardó un promedio de 280 días en identificar y contener una infracción

- Casi dos tercios de las empresas dejan más de 1000 archivos confidenciales abiertos para cualquier persona

- Los empleados de grandes organizaciones pueden acceder a 20 millones de archivos

- En 2019, el número de personas afectadas por violaciones de datos se redujo un 66% en comparación con 2019

- El phishing es el tipo de ataque cibernético más común involucrado en una violación

- Los ciberataques y el fraude de datos se consideran algunos de los mayores riesgos mundiales

- Notificación de violaciones de datos

- ¿Qué pueden hacer las personas con respecto a las violaciones de datos?

Estadísticas y hechos de violación de datos

Hemos recopilado las estadísticas y hechos de violación de datos más interesantes de estudios recientes:

El 49% de las empresas estadounidenses han experimentado una violación de datos

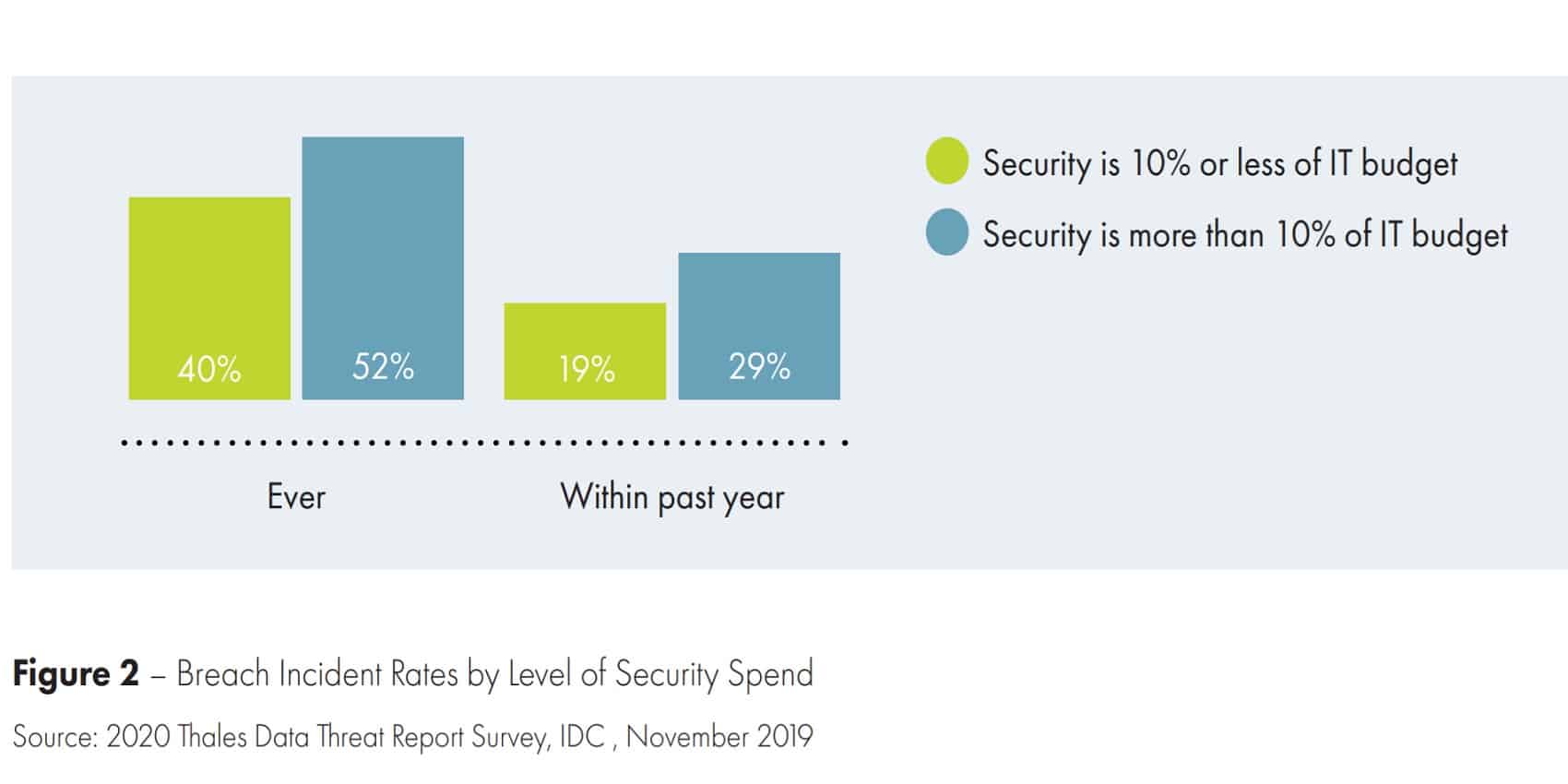

El Informe de amenazas a los datos de Thales 2020, realizado por International Data Corporation (IDC), encuestó a 1.200 ejecutivos de nueve países, que representaban una amplia gama de industrias. Encontró que casi la mitad de las empresas estadounidenses han sufrido una violación de datos en el pasado, aunque este número podría ser mayor dado que muchas violaciones no se detectan durante largos períodos de tiempo. Esta es una reducción con respecto al año pasado, cuando el 65 por ciento de las empresas habían experimentado una brecha.

California ha sufrido más violaciones de datos que cualquier otro estado en los últimos 10 años

Un estudio de Comparitech analizó el número de violaciones de datos experimentadas por las empresas en cada estado, así como el número correspondiente de registros expuestos. California fue, con mucho, el favorito con 1.493 infracciones y 5,6 mil millones de registros expuestos desde 2008. El segundo lugar fue Nueva York con 729 infracciones y 293 millones de registros expuestos y el tercer lugar fue para Texas con 661 infracciones y 288 millones de registros expuestos.

3. Un ataque de hacking ocurre cada 39 segundos

Las computadoras analizadas en un estudio de la Universidad de Maryland fueron atacadas en promedio 2,244 veces por día. Esto significa que una sola computadora podría ser atacada más de una vez por minuto.

Una de las primeras fugas de datos de 2020 involucró 250 millones de registros

Microsoft tuvo un comienzo un poco pobre en 2020. En enero, informamos que había sufrido una fuga masiva de datos que involucraba más de 250 millones de registros de atención al cliente que databan de más de una década.

Comparitech descubrió la fuga de datos junto con el investigador de seguridad Bob Diachenko a finales de 2019, aunque Microsoft no reveló la filtración hasta enero de 2020. La información contenida en los registros no era de naturaleza particularmente sensible, aunque los registros de clientes podrían resultar muy valiosos para los estafadores de soporte técnico.

Al menos cuatro brechas de 2020 involucraron más de mil millones de registros filtrados

Mientras que la brecha de Microsoft fue grande, no fue de ninguna manera la mayor. Otras infracciones notables en 2020 incluyeron CAM4 (10,88 mil millones de registros), Servicio de Información Avanzado (AIS) (8.3 mil millones de registros), y Keepnet Labs (5 mil millones de registros). Por supuesto, también está la brecha de SolarWinds que se descubrió en diciembre, cuyas consecuencias aún no se han determinado.

Las empresas que han experimentado una brecha tienen un rendimiento inferior al del mercado en más de un 15% tres años después

Otro estudio de Comparitech examinó los precios de las acciones de 24 empresas que cotizan en la Bolsa de Valores de Nueva York y que habían experimentado grandes brechas de datos. Descubrimos que después de dos semanas (desde la fecha en que se hizo pública la brecha), los precios de las acciones habían caído un 2,89 por ciento en promedio. Aunque los precios de las acciones tienden a recuperarse después de eso, cuando analizamos los resultados a largo plazo, descubrimos que los precios de las acciones de las empresas afectadas no se mantuvieron al nivel del promedio NASDAQ. Un año después de la brecha, las empresas tuvieron un rendimiento inferior al NASDAQ en un 3,7 por ciento, y después de tres años, las empresas tuvieron un rendimiento inferior al NASDAQ en un 15,58 por ciento en promedio.

El 26% de las empresas estadounidenses han experimentado una violación de datos en el último año

En el último año, el estudio de Thales anterior encontró que casi un tercio de las empresas estadounidenses informaron haber sufrido una violación de datos. Una vez más, esto podría ser mayor debido a la posibilidad de infracciones aún no detectadas.

La mitad de las organizaciones gastan solo del 6 al 15% de su presupuesto de seguridad en seguridad de datos

Uno de los hallazgos clave del estudio de Thales fue que, a pesar de la amenaza masiva que representan las violaciones de datos, muchas organizaciones no asignan gran parte de su presupuesto a la protección de datos.

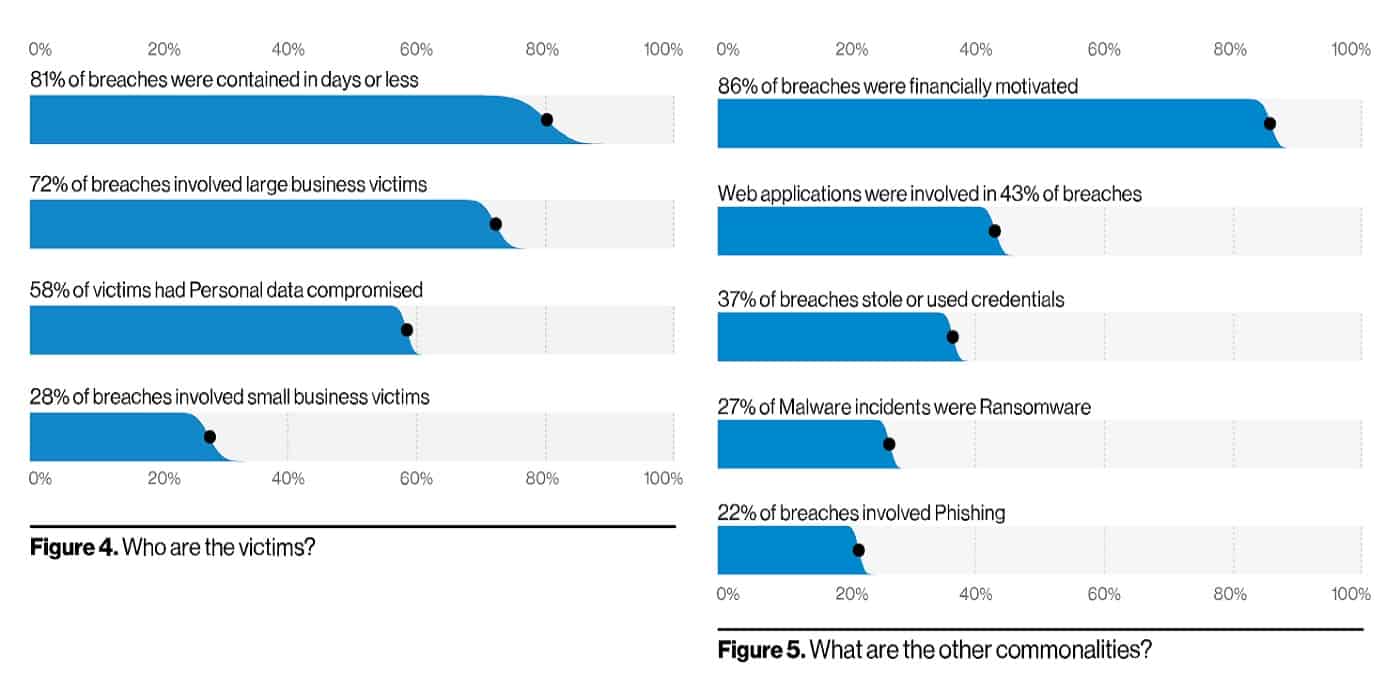

El 28% de las violaciones de datos afectaron a víctimas de pequeñas empresas

El Informe de Investigaciones de violaciones de Datos de Verizon 2020 se basa en el análisis de más de 40 000 incidentes de seguridad, incluidas más de 2000 violaciones de datos confirmadas. Nos proporciona un tesoro de datos interesantes, incluyendo quién está involucrado en violaciones de datos. Casi un tercio de los ataques afectan a pequeñas empresas, mientras que la gran mayoría se dirige a empresas más grandes.

también: Mejora de la ciberseguridad para pequeñas empresas

7 de cada 10 infraestructuras en la nube se vulneran en un año

El informe Estado de la seguridad en la nube 2020 de Sophos señaló que las grandes brechas que involucran la nube se están convirtiendo en algo común. el 70% de los profesionales de TI informaron que sus infraestructuras en la nube habían sufrido una filtración el año anterior. El informe revela que la mayoría de los incidentes de seguridad de cloud computing tienen una de las dos causas principales. Son el resultado de credenciales robadas o falsificadas, o de configuraciones erróneas que han llevado a la violación.

Los grupos del crimen organizado son responsables del 55 por ciento de las infracciones

El informe de Verizon también ofrece información sobre quién es responsable de los ataques. Curiosamente, más de un tercio de las infracciones involucran a grupos del crimen organizado. También es de destacar que casi un tercio de ellos eran funcionarios internos y más de dos tercios eran externos. No es sorprendente que el 70 por ciento de las filtraciones de datos estén motivadas financieramente.

El 22% de las filtraciones de datos implican ataques de phishing

En su estudio, Verizon buscó descubrir cómo se producen las filtraciones y descubrió que casi un tercio involucra ataques de phishing, el 37% implica piratería y el 17% se centra en el malware.

El tiempo de detección para el 60% de las filtraciones de datos es de meses o más

¿Se pregunta cuánto tiempo tardan las empresas en descubrir y reaccionar ante las filtraciones? El informe de Verizon revela que no es tan rápido como te gustaría, especialmente teniendo en cuenta que las credenciales robadas están involucradas en el 37% de las infracciones. Con más de la mitad de las empresas tardando meses en descubrir una brecha, para cuando una empresa emite un correo electrónico que les dice a los clientes que cambien sus contraseñas, ya podría ser demasiado tarde.

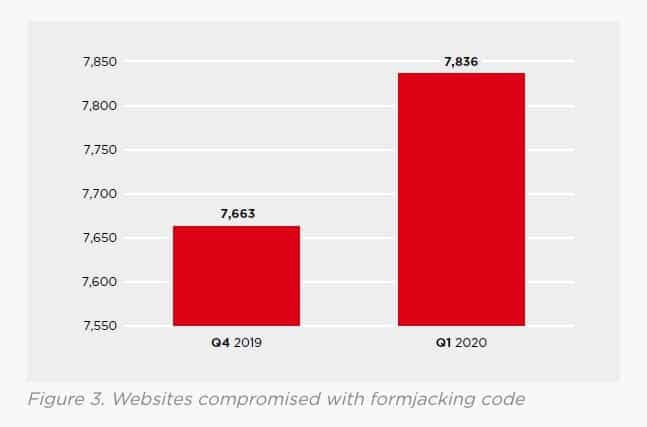

Casi 8,000 sitios web por trimestre están comprometidos con el código de robo de formularios

El robo de formularios involucra a delincuentes que usan código JavaScript para secuestrar formularios de pago de sitios web, como los que se encuentran en sitios de comercio electrónico. También conocido como skimming de tarjetas digitales, se utiliza como un medio para robar información de tarjetas de crédito, así como otros datos valiosos. De acuerdo con Symantec Threat Landscape Trends – Q1 2020, hubo 7.836 sitios comprometidos a través del robo de formularios en el Q1 2020. Esta cifra aumentó en comparación con 7.663 en el trimestre anterior.

Los ataques de ransomware para empresas están en aumento

Los ataques de ransomware (que retienen archivos o sistemas como rehenes) representan una gran amenaza para la seguridad de los datos. Según el Resumen de seguridad de Symantec-julio de 2020, los atacantes se dirigen a grandes organizaciones, incluidas varias empresas de Fortune 500, con el ransomware WastedLocker. En el momento de redactarse el informe, ya se habían detectado ataques contra 31 organizaciones.

Según el Resumen de seguridad de Symantec de enero de 2021, ha surgido un nuevo tipo de ransomware dirigido a empresas. Descubierto por el investigador Chuong Dong, el ransomware Babuk Locker se propaga a través de ataques operados por humanos. Los ejecutables están personalizados para cada víctima corporativa con demandas de rescate por lo general en decenas de miles de dólares.

Los detalles de la tarjeta American Express cuestan 3 35 en la economía sumergida

Según los informes, una tarjeta clonada con un PIN puede venderse por 1 15-3 35, siendo los detalles de American Express los más valiosos. Mientras tanto, las credenciales de banca en línea para cuentas con holding 2,000 o más se pueden vender a $65.

Las credenciales de la cuenta de Gmail valen un promedio de 1 156

Aunque esta cifra parece alta, tiene sentido si se considera que muchas personas vinculan otras cuentas a su cuenta de Gmail. Como tal, el acceso a Gmail podría permitir a un atacante restablecer las contraseñas en varias plataformas.

El número de violaciones de datos disminuyó en los tres primeros trimestres de 2020

Según el Centro de Recursos de Robo de Identidad (ITRC), el número de violaciones de datos en los primeros nueve meses de 2020 disminuyó un 30% en comparación con el mismo período de 2019. El número de personas afectadas fue de más de 292 millones, un 60 por ciento menos que en 2019. Una posible razón de la caída es que a medida que las organizaciones se trasladaron a un modelo de trabajo remoto como resultado de la pandemia, se volvieron más conscientes de los problemas de ciberseguridad y las prácticas más estrictas.

8 8,64 millones es cuánto cuesta el promedio de violaciones de datos en EE. UU.

El costo de IBM 2020 de un Informe de violaciones de datos centrado en entrevistas con más de 3.200 profesionales de más de 500 empresas de todo el mundo. Todas las empresas representadas habían sufrido una filtración de datos en los 12 meses anteriores.

Aunque el número total de violaciones de datos reportadas parece estar tendiendo a la baja con el tiempo, las violaciones individuales se están volviendo más costosas y conllevan la pérdida o el robo de un número cada vez mayor de registros de consumidores.

De todas las infracciones examinadas en el estudio, el costo promedio de una infracción en los EE.UU. fue de 3,86 millones de dólares, y los EE.UU. tuvieron el costo promedio más alto. Este costo incluye cosas como pérdida de negocios, costos de notificación y otros daños. El sector con el costo promedio más alto fue el de la atención médica, con 7,13 millones de dólares.

Cada registro robado en una violación de datos representa un costo de50

El mismo estudio de IBM encontró que el costo promedio de un registro robado es de 1 150, un ligero aumento con respecto a los 1 148 del año anterior.

El empleo de un equipo de respuesta a incidentes puede reducir el costo promedio de una filtración de datos en 2 2 millones

En el informe del año anterior, el impacto de tener un equipo de respuesta al impacto no fue demasiado grande, ahorrando solo $360,000. Las cifras recientes sugieren un ahorro mucho mayor de 2 2 millones en el costo promedio de una violación. La automatización de la seguridad ofrece ahorros aún mayores de 3,58 millones de dólares.

La pérdida de negocio debido a una filtración de datos cuesta un promedio de 1,52 millones de dólares

IBM desglosó el costo de las filtraciones de datos en cuatro componentes principales: detección y escalado, notificación, respuesta posterior a la filtración y pérdida de negocio. Este último fue responsable en promedio de costs 1.52 millones en costos, que es el 39.4 por ciento del costo promedio total.

La detección y la escalada, la notificación y la respuesta posterior a la violación costaron un promedio de 1,11 millones de dólares (28.8%), 0,24 millones de dólares (6,2%) y 0,99 millones de dólares (25,6%), respectivamente.

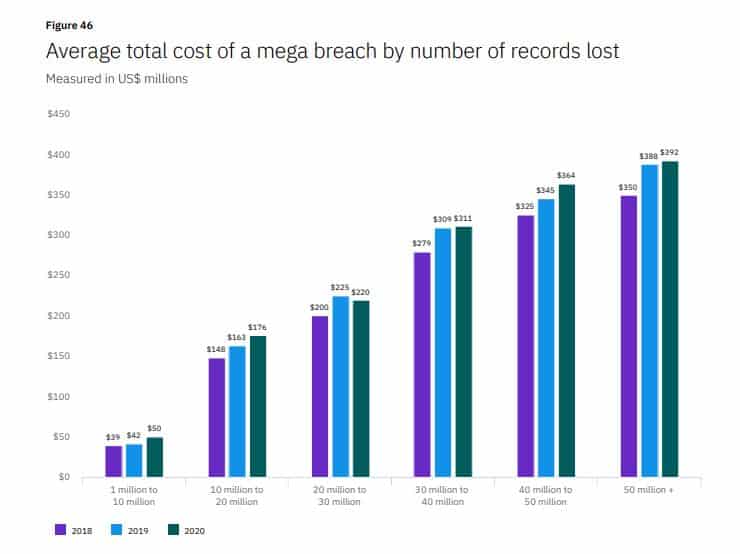

Una brecha que involucra de 1 a 10 millones de registros cuesta un promedio de 5 50 millones

Para poner las cosas en perspectiva, IBM revela el costo promedio de una brecha de un tamaño dado (en términos de registros). Una mega brecha que afecta de 1 a 10 millones de registros cuesta 5 50 millones, un aumento del 19 por ciento con respecto a 2019. Una brecha que involucró más de 50 millones de registros costó 3 392 millones en promedio, en comparación con $388 millones en el año anterior.

El error humano es la causa del 23% de las violaciones de datos

No siempre son los ciberdelincuentes los responsables de las violaciones de datos y, según IBM, casi una cuarta parte de las violaciones podrían haberse evitado. Esta cifra es ligeramente inferior al 24 por ciento en 2019.

Se tardó un promedio de 280 días en identificar y contener una infracción

Las infracciones tardaron un poco más en detectarse y contenerse en 2020 (280 días) que en 2019 (279 días). De los países encuestados por IBM, Brasil tuvo uno de los tiempos de respuesta más lentos, ya que las empresas tardaron un promedio de 380 días en identificar y contener las infracciones.

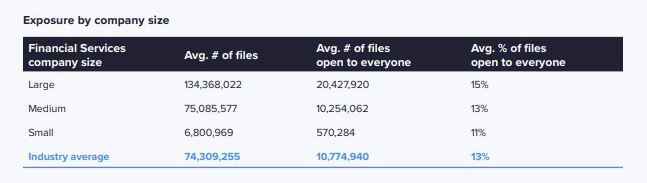

Casi dos tercios de las empresas dejan más de 1000 archivos confidenciales abiertos para cualquier persona

El informe de Riesgo de Datos de Servicios Financieros de Varonis 2021 examina las Evaluaciones de Riesgo de Datos realizadas por los ingenieros de Varonis, para determinar el grado de exposición de información crítica y confidencial dentro de las organizaciones de servicios financieros, como bancos, compañías de seguros y compañías de inversión.

Un área de interés es el número de carpetas que están abiertas para que las vea cualquier persona de la empresa. Varonis descubrió que en el 64 por ciento de las compañías de servicios financieros, cada empleado tiene acceso a más de 1,000 archivos confidenciales.

Pero quizás más preocupante es cuando los archivos confidenciales se dejan abiertos. Los archivos confidenciales incluyen aquellos que contienen información de tarjetas de crédito, registros médicos o información regulada, como la sujeta al RGPD, PCI o HIPAA. De hecho, el estudio encontró que el 15 por ciento de todos los archivos confidenciales son accesibles para cualquier empleado.

Los empleados de grandes organizaciones pueden acceder a 20 millones de archivos

Varonis descubrió que en 2020, cada empleado tenía acceso a un promedio de 11 millones de archivos. Para las grandes organizaciones, este número es casi el doble, con 20 millones.

En 2019, el número de personas afectadas por violaciones de datos se redujo un 66% en comparación con 2019

El Centro de Recursos de Robo de Identidad (ITRC) examina las divulgaciones de violaciones de datos disponibles públicamente y publicó sus hallazgos clave para 2020. Encontró que poco más de 300 millones de personas se vieron afectadas por violaciones de datos reportadas públicamente en 2020. Esta cifra se redujo en dos tercios en comparación con el año anterior.

Sin embargo, en el informe, la Presidenta de ITRC & La CEO Eva Velásquez advierte contra la complacencia:

Ahora no es el momento para que los consumidores piensen que su riesgo se ha evaporado. Todavía hay cientos de millones de registros expuestos cada año y los consumidores deben comprender que este es un riesgo continuo que puede tener un impacto real en sus vidas.

El phishing es el tipo de ataque cibernético más común involucrado en una violación

ITRC analiza la causa de cada violación de datos. En 2020, los ciberataques fueron la causa principal de 878 infracciones denunciadas públicamente, que afectaron a un total de casi 170 millones de personas. De estos, el 44 por ciento (382) fueron causados por ataques de phishing, smishing o ataques de compromiso de correo electrónico de negocios. Otro 18 por ciento fue causado por ransomware.

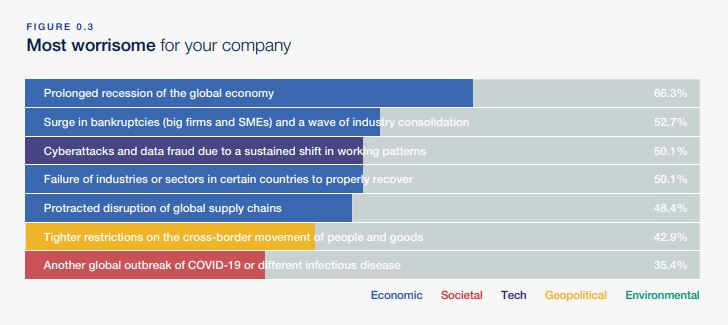

Los ciberataques y el fraude de datos se consideran algunos de los mayores riesgos mundiales

El Informe Insight 2020 del Foro Económico Mundial describe los mayores riesgos mundiales, incluidos los desastres naturales y las armas de destrucción en masa. Los ciberataques y el fraude de datos ocupan el tercer lugar en términos de los más preocupantes para las empresas (por delante de las enfermedades infecciosas) y el octavo lugar en las consecuencias más probables para el mundo.

Notificación de violaciones de datos

Hasta hace poco, era común enterarse de una violación de datos mucho después de que se produjera. Podríamos enterarnos de una brecha masiva meses o incluso años después del hecho. En algunos casos, esto podría deberse a que la propia empresa no descubrió la brecha durante mucho tiempo. Sin embargo, en otros casos, ha salido a la luz que las empresas han ocultado infracciones o los hechos que las rodean, con el fin de evitar daños a la reputación de la empresa.

Por ejemplo, en 2017, se reveló que Uber había cubierto una violación de datos de 2016 que afectaba a 57 millones de clientes. Y tan recientemente como octubre de 2018, Google admitió una violación de datos que afectó a medio millón de usuarios que había comenzado tres años antes y se descubrió en marzo de 2018.

Obviamente, no notificar a los clientes sobre una violación representa una gran amenaza para la privacidad, ya que no sabrán tomar medidas para mitigar cualquier daño potencial. Por ejemplo, si sabes que se ha violado tu contraseña, la cambiarás.

Con el fin de proteger el derecho de los ciudadanos a saber cuándo se ha violado su privacidad, muchos países cuentan ahora con leyes de firma que exigen lo que las empresas deben hacer en caso de que se descubra una violación de datos. Estas leyes se centran en informar de la violación y notificar a los clientes, pero también pueden cubrir aspectos como cómo se debe registrar y almacenar la información de la violación.

Por ejemplo, a finales de 2018, Canadá realizó cambios en la Ley de Protección de la Información Personal y Documentos Electrónicos (PIPEDA), describiendo exactamente cómo las organizaciones sujetas a la ley deben reaccionar ante una violación de datos. También en 2018, Alabama se convirtió en el último estado de los Estados Unidos en promulgar una ley de notificación de violación de datos.

¿Qué pueden hacer las personas con respecto a las violaciones de datos?

Los individuos dependen en gran medida de las empresas para salvaguardar su información. También confían en que se les notificará lo antes posible después de que se descubra una violación. Dicho esto, hay algunos pasos que puede tomar para proteger sus datos:

- Use contraseñas seguras y únicas: De esta manera, incluso si alguien tiene su nombre de usuario o correo electrónico, será difícil para ellos ingresar a una cuenta. Las largas cadenas de letras, números y símbolos son una buena idea. Las contraseñas también deben ser únicas para cada cuenta a fin de evitar que los hackers utilicen la información de inicio de sesión de una cuenta violada en otras cuentas, un ataque conocido como relleno de credenciales. Puede usar un administrador de contraseñas para ayudarlo a generar y recordar contraseñas.

- Cumpla con las advertencias: Si se entera de una violación en las noticias o recibe una notificación de una empresa con la que trabaja, actúe de inmediato. Cambie su contraseña de inmediato y averigüe qué información puede haber sido violada para que pueda tomar medidas. Por ejemplo, si se ha filtrado el número de su tarjeta de crédito, es posible que desee reemplazarlo.

- Tenga cuidado con los correos electrónicos de phishing: Aunque debe tomarse en serio las notificaciones de violación, tenga en cuenta que esta también podría ser una táctica utilizada por los ciberdelincuentes. Los estafadores pueden enviar correos electrónicos de phishing (bajo la apariencia de correos electrónicos de restablecimiento de contraseñas) que conducen a sitios falsos (phishing), diseñados para robar información, como credenciales de inicio de sesión. Si recibes un correo electrónico de restablecimiento de contraseña, asegúrate de que sea legítimo comprobando si hay signos comunes de un correo electrónico de phishing, como un nombre de empresa mal escrito o una gramática deficiente. También puede omitir los enlaces por completo e ir directamente al sitio web de la empresa para cambiar su contraseña.

- Busque sitios seguros: Cuando realice actividades en línea, especialmente aquellas que involucren información financiera o personal, asegúrese de usar un sitio web de confianza (uno que comience con https://). Incluso si detecta una buena oferta, no vale la pena entregar su información de pago a una empresa que no va a proteger sus datos.

- Use una VPN: Evite cosas como la banca en línea y las compras cuando esté conectado a redes wifi públicas. El uso de una VPN puede cifrar su conexión y mantener sus datos a salvo de hackers y otros fisgones, incluso en wifi sin protección.

- Use Autenticación de Dos Factores (2FA): Si sus credenciales se exponen en una violación de datos, la Verificación de Dos Pasos (2SV) o 2FA puede impedir que un delincuente acceda a su cuenta.

- Uso ¿Me han pwned?: Regístrese en este sitio web para recibir una notificación rápida en caso de que su dirección de correo electrónico haya estado involucrada en una violación de datos. Tenga en cuenta que debe registrarse por separado para cada dirección de correo electrónico que use.

- Monitorea tus cuentas: No siempre puede confiar en que una institución financiera o plataforma de pago detectará algún problema con su cuenta. Revise los estados de cuenta regularmente para asegurarse de que nadie tenga acceso y revise su informe de crédito para asegurarse de que no se hayan abierto cuentas nuevas a su nombre. No se olvide de revisar las cuentas de lealtad y recompensas también; a menudo se olvidan, pero pueden ser de gran valor para los delincuentes. Los servicios de protección contra robo de identidad pueden automatizar algunas de estas comprobaciones.