parece Que a cada vez que lemos a notícia esses dias, há um outro relatório sobre as informações de milhões de pessoas sendo violado. Então, qual é a gravidade da questão das violações de dados e qual é o seu impacto sobre os indivíduos e as empresas? Revelamos as mais interessantes e recentes estatísticas e fatos de violação de dados, muitos dos quais são altamente desconcertantes.

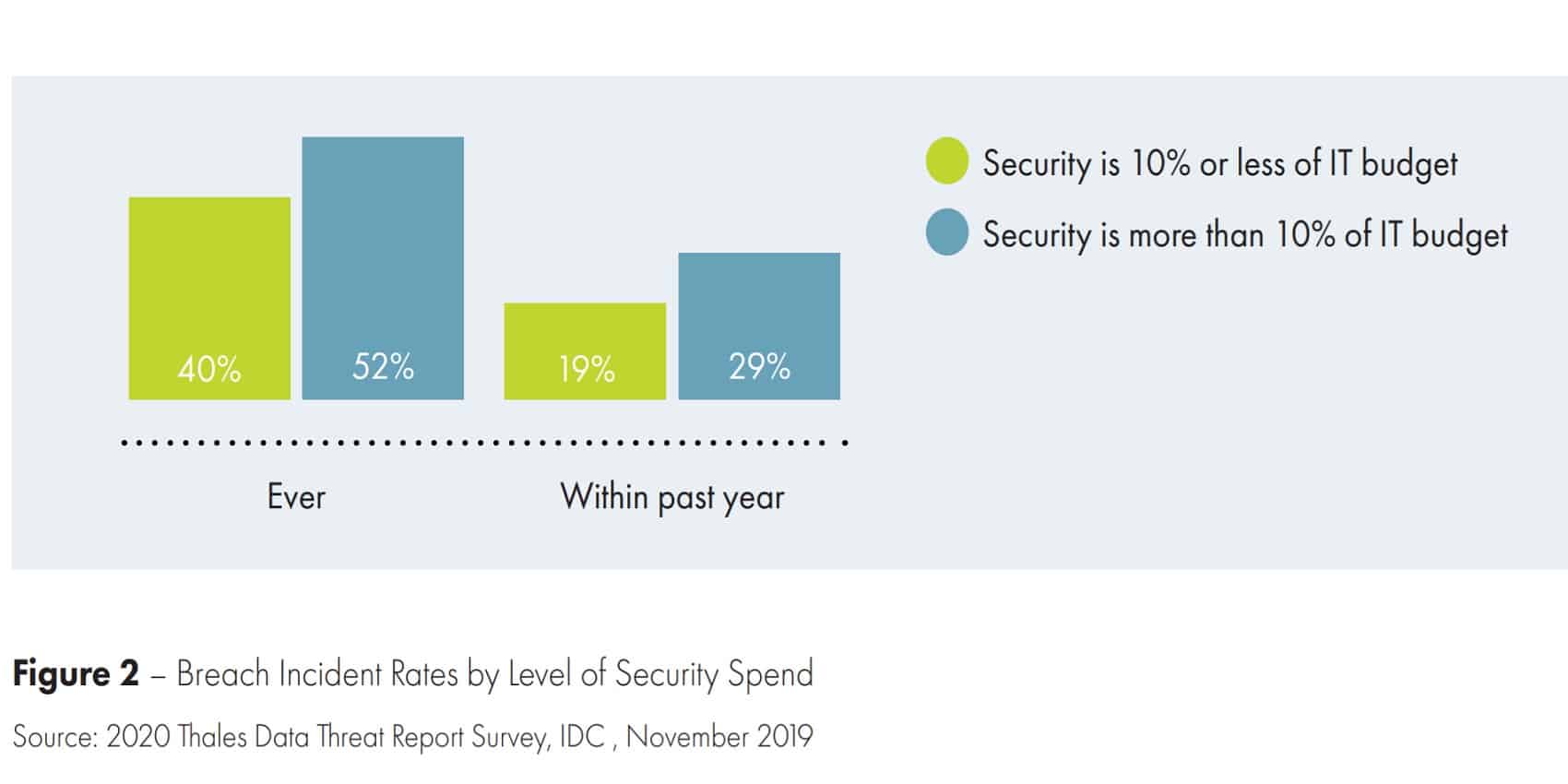

também vamos dar uma olhada nas leis em torno de violações de dados e o que os indivíduos podem fazer para enfrentar os efeitos de uma violação de dados. Vamos aos factos.recolhemos as estatísticas de violação de dados mais interessantes de estudos recentes.:49% das empresas norte-americanas sofreram uma quebra de dados no relatório sobre ameaças de dados Thales de 2020 realizado pela International Data Corporation (IDC) entrevistou 1.200 executivos de nove países, representando uma série de indústrias. Verificou que quase metade das empresas norte-americanas sofreram uma violação de dados no passado, embora este número possa ser mais elevado, dado que muitas violações não são detectadas durante longos períodos de tempo. Esta é uma redução do ano passado, quando 65 por cento das empresas tinham experimentado uma quebra.

- Califórnia sofreu mais violações de dados do que qualquer outro estado nos últimos 10 anos

- 3. Um ataque de hacking ocorre a cada 39 segundos computadores analisados em um estudo da Universidade de Maryland foram atacados em média 2 244 vezes por dia. Isto significa que um único computador pode estar sob ataque mais regularmente do que uma vez a cada minuto.um dos primeiros vazamentos de dados de 2020 envolveu 250 milhões de registros. Em janeiro, informamos que havia sofrido uma enorme fuga de dados envolvendo mais de 250 milhões de registros de suporte ao cliente que datam de mais de uma década.

- pelo menos quatro violações de 2020 envolviam mais de um bilhão de registros vazados

- Meio de organizações passam apenas de 6 a 15% de seu orçamento da segurança na segurança de dados

- 28 por cento das infrações de dados afetou as vítimas de pequenas empresas

- 7 de 10 infraestruturas de nuvem são quebradas dentro de um ano

- 22% das violações de dados envolvem ataques de phishing

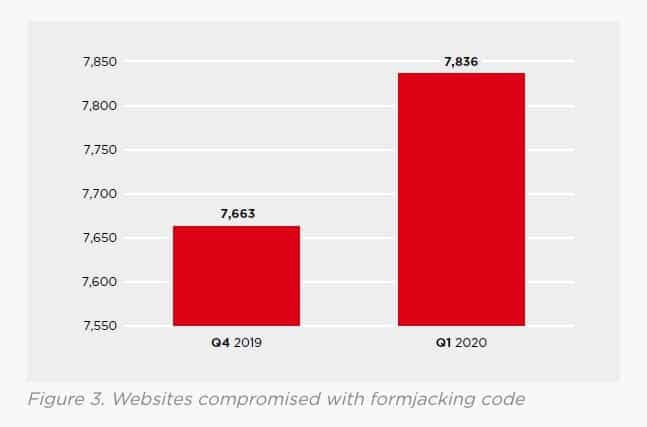

- quase 8.000 sites por trimestre são comprometidos com o código de formjacking

- Enterprise ataques de ransomware estão em ascensão

- American Express card details fetch $35 in the underground economy

- as credenciais da conta Gmail valem uma média de $156

- O número de violações de dados caiu nos três primeiros trimestres de 2020

- $8,64 milhões é quanto o custo médio de quebra de dados dos EUA

- cada registro roubado em uma quebra de dados representa um custo de $150

- perda de negócios devido a uma violação de dados custa em média r $1.52 milhões de euros

- erro Humano é a causa de 23% de violações de dados

- demora uma média de 280 dias para identificar e conter uma violação

- Quase dois terços das empresas deixam mais de 1.000 arquivos confidenciais aberto para qualquer pessoa

- em 2019, o número de indivíduos afetados por infrações de dados diminuiu 66% em comparação com 2019

- Phishing é o tipo mais comum de ataque cibernético envolvido em uma violação

- comunicação de violações de dados

- o que os indivíduos podem fazer sobre violações de dados?

Califórnia sofreu mais violações de dados do que qualquer outro estado nos últimos 10 anos

Um Comparitech estudo analisou o número de violações de dados sentida pelas empresas em cada estado, bem como o correspondente número de registros expostos. A Califórnia foi de longe a primeira colocada com 1.493 brechas e 5.6 bilhões de registros expostos desde 2008. Em segundo lugar Foi Nova York com 729 quebras e 293 milhões de registros expostos e terceiro lugar foi para o Texas com 661 quebras e 288 milhões de registros expostos.

3. Um ataque de hacking ocorre a cada 39 segundos computadores analisados em um estudo da Universidade de Maryland foram atacados em média 2 244 vezes por dia. Isto significa que um único computador pode estar sob ataque mais regularmente do que uma vez a cada minuto.um dos primeiros vazamentos de dados de 2020 envolveu 250 milhões de registros. Em janeiro, informamos que havia sofrido uma enorme fuga de dados envolvendo mais de 250 milhões de registros de suporte ao cliente que datam de mais de uma década.

Comparitech descobriu a fuga de dados ao lado do pesquisador de segurança Bob Diachenko no final de 2019, embora a Microsoft não divulgou a quebra até janeiro de 2020. A informação contida nos logs não era particularmente sensível na natureza, embora os logs dos clientes pudessem ser muito valiosos para os scammers de suporte técnico.

pelo menos quatro violações de 2020 envolviam mais de um bilhão de registros vazados

enquanto a quebra da Microsoft era grande, não era de forma alguma A maior. Outras violações notáveis em 2020 envolveram CAM4 (10,88 bilhões de registros), Advanced Info Service (AIS) (8.3 bilhões de registros), e Keepnet Labs (5 bilhões de registros). Claro, há também a quebra de SolarWinds que foi descoberta em dezembro, cuja precipitação total ainda não foi determinada.um outro estudo Comparitech analisou os preços das acções de 24 empresas cotadas na Bolsa de valores de Nova Iorque que tinham registado violações importantes dos dados. Descobrimos que após duas semanas (a partir da data em que a quebra foi tornada pública), os preços das ações tinham caído em 2,89 por cento, em média. Embora os preços das ações tendem a recuperar depois disso, quando olhamos para os resultados a longo prazo, descobrimos que os preços das ações das empresas afetadas não acompanharam a média NASDAQ. Um ano após a quebra, as empresas sub-desempenharam o NASDAQ em 3,7 por cento, e depois de três anos, as empresas estavam sub-desempenhando o NASDAQ em 15,58 por cento, em média.26% das empresas norte-americanas sofreram uma violação de dados no último ano no ano passado, o estudo Thales acima concluiu que quase um terço das empresas norte-americanas relataram ter sofrido uma violação de dados. Mais uma vez, isto pode ser mais elevado devido ao potencial de brechas ainda não detectadas.

Meio de organizações passam apenas de 6 a 15% de seu orçamento da segurança na segurança de dados

Uma das principais conclusões do Thales estudo foi que, apesar da enorme ameaça que as violações de dados representam, muitas organizações não estão alocar grande parte de seu orçamento para a proteção de dados.

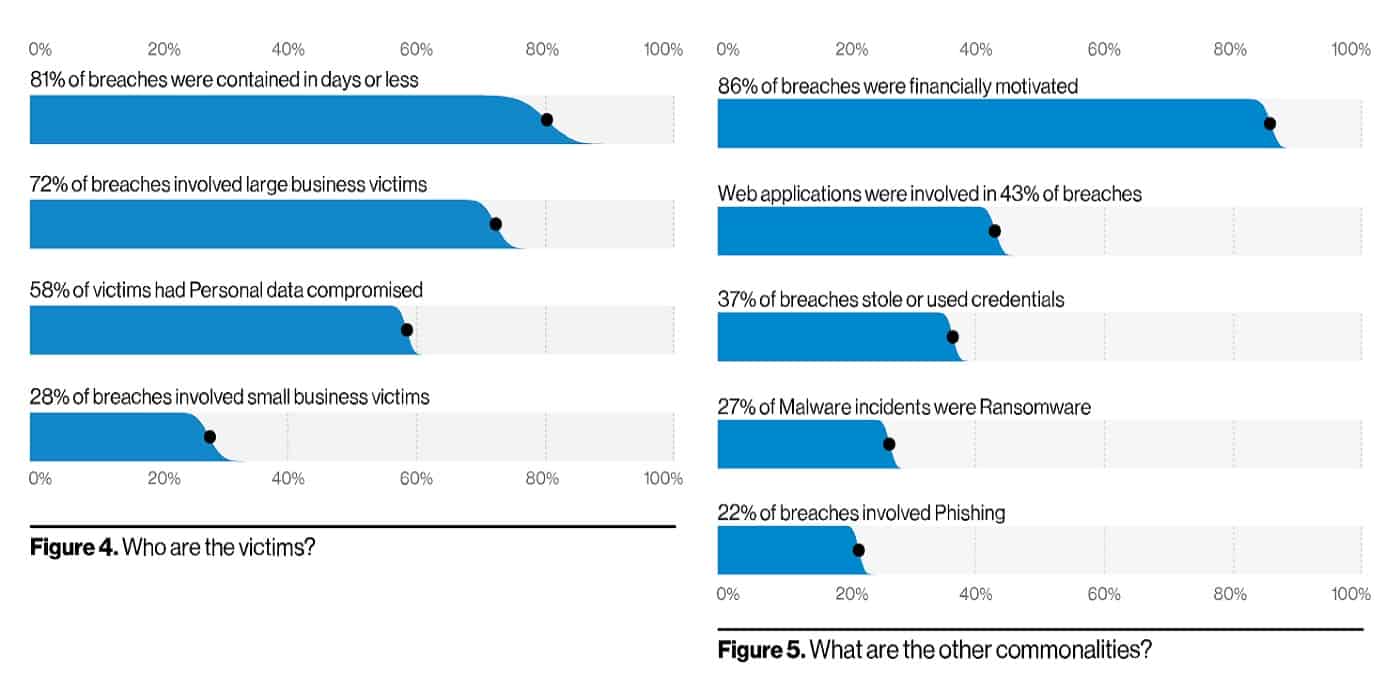

28 por cento das infrações de dados afetou as vítimas de pequenas empresas

O Relatório de investigações de infração de dados Verizon 2020 é baseado na análise de mais de 40.000 incidentes de segurança, incluindo mais de 2.000 infrações de dados confirmadas. Fornece-nos uma série de factos interessantes, incluindo quem está envolvido em violações de dados. Quase um terço dos ataques afectam as pequenas empresas, enquanto a grande maioria visava as grandes empresas.

Ver também: Melhorar a segurança cibernética para as pequenas empresas

7 de 10 infraestruturas de nuvem são quebradas dentro de um ano

O Relatório estado da segurança das nuvens 2020 de Sophos observou que grandes violações envolvendo a nuvem estão se tornando um lugar comum. 70% dos profissionais de TI relataram que suas infraestruturas de nuvem sofreram uma brecha no ano anterior. O relatório revela que a maioria dos incidentes de segurança em computação em nuvem têm uma das duas causas principais. Ou são o resultado de credenciais roubadas ou apagadas, ou erros de configuração levaram à violação.os grupos do crime organizado são responsáveis por 55% das violações. Curiosamente, mais de um terço das violações envolvem grupos do crime organizado. Além disso, quase um terço envolveu pessoal interno e mais de dois terços envolvem forasteiros. Não surpreendentemente, 70 por cento das violações de dados são motivados financeiramente.

22% das violações de dados envolvem ataques de phishing

em seu estudo, Verizon procurou descobrir como as violações ocorrem e descobriu quase um terço envolve ataques de phishing, 37% implicam hacking, e 17% ao redor de malware.o tempo de descoberta para 60% das violações dos dados é de meses ou mais. O relatório Verizon revela que não é tão rápido como gostaria, especialmente considerando que as credenciais roubadas estão envolvidas em 37% das violações. Com mais de metade das empresas levando meses para descobrir uma quebra, quando uma empresa emite um e-mail blast dizendo aos clientes para mudar suas senhas, já poderia ser tarde demais.

quase 8.000 sites por trimestre são comprometidos com o código de formjacking

Formjacking envolve criminosos usando código JavaScript para sequestrar formulários de pagamento de sites como os encontrados em sites de comércio eletrônico. Também referido como skimming cartão digital, é usado como um meio de roubar informações de cartão de crédito, bem como outros dados valiosos. De acordo com a Symantec Threat Landscape Trends – Q1 2020, houve 7.836 sites comprometidos através do formjacking no Q1 2020. Isso foi comparado com 7.663 no trimestre anterior.

Enterprise ataques de ransomware estão em ascensão

ataques de Ransomware (que possui arquivos ou sistemas de reféns) representam uma enorme ameaça para a segurança de dados. De acordo com o resumo de segurança da Symantec – julho de 2020, os atacantes estão visando grandes organizações, incluindo várias empresas da Fortune 500, com o WastedLocker ransomware. Na altura do relatório, já tinham sido detectados ataques a 31 organizações.de acordo com o resumo de segurança Symantec – janeiro de 2021, um novo tipo de ransomware visando empresas surgiu. Descoberto pelo pesquisador Chuong Dong, O Babuk Locker ransomware é espalhado através de ataques operados por humanos. Os executáveis são personalizados para cada vítima corporativa com pedidos de resgate, geralmente em dezenas de milhares de dólares.

American Express card details fetch $35 in the underground economy

According to reports, a cloned card with a PIN can sell for $15- $ 35 with American Express details being the most valuable. Entretanto, as credenciais bancárias online para contas com 2.000 dólares ou mais podem ser vendidas por 65 dólares.

as credenciais da conta Gmail valem uma média de $156

embora este valor pareça alto, faz sentido quando você considera que muitas pessoas ligam outras contas à sua conta Gmail. Como tal, o Gmail access poderia permitir que um atacante reiniciasse as senhas em várias plataformas.

O número de violações de dados caiu nos três primeiros trimestres de 2020

de Acordo com o Identity Theft Resource Center (ITRC), o número de violações de dados nos primeiros nove meses de 2020 caiu 30 por cento em comparação com o mesmo período em 2019. O número de indivíduos impactados foi de mais de 292 milhões, abaixo de 60 por cento em relação a 2019. Uma possível razão para a queda é que à medida que as organizações se moveram para um modelo de trabalho remoto como resultado da pandemia, eles se tornaram mais conscientes das questões de segurança cibernética e práticas mais rigorosas.

$8,64 milhões é quanto o custo médio de quebra de dados dos EUA

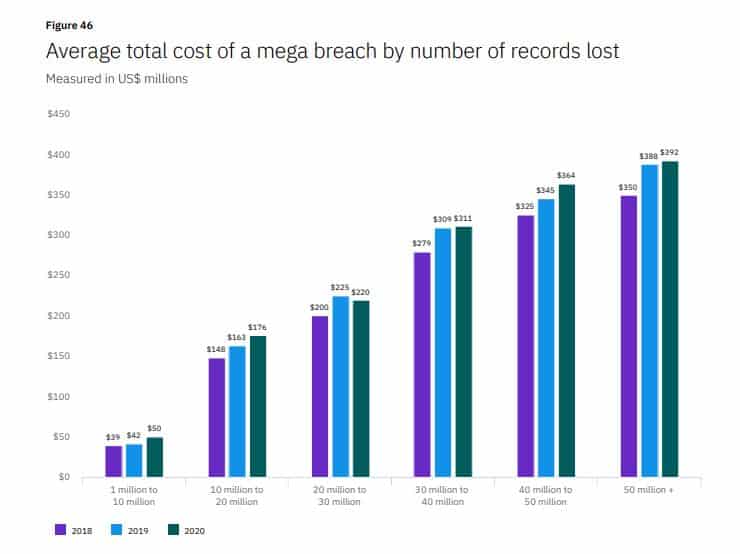

o custo IBM 2020 de um relatório de quebra de dados centrado em torno de entrevistas com mais de 3.200 profissionais de mais de 500 empresas em todo o mundo. Todas as empresas representadas tinham sofrido uma violação de dados nos 12 meses anteriores.embora o número global de violações de dados comunicadas pareça estar a diminuir ao longo do tempo, as violações individuais estão a tornar-se mais onerosas e implicam a perda ou o roubo de um número cada vez mais elevado de registos de consumo.

de todas as violações examinadas no estudo, o custo médio de uma violação nos EUA foi de 3,86 milhões de dólares, com os EUA tendo o custo médio mais elevado. Este custo inclui coisas como perda de negócios, custos de notificação e outros danos. O setor com o custo médio mais elevado foi a saúde em US $7,13 milhões.

cada registro roubado em uma quebra de dados representa um custo de $150

o mesmo estudo IBM descobriu que o custo médio de um registro roubado é $150, um pouco acima de $148 no ano anterior.empregando uma equipe de resposta a incidentes pode reduzir o custo médio de uma quebra de dados em US $2 milhões no relatório do ano anterior, o impacto de ter uma equipe de resposta ao impacto não foi muito grande, economizando apenas US $360.000. Os números recentes sugerem uma economia muito maior de US $ 2 milhões no custo médio de uma brecha. A automação de segurança oferece uma economia ainda maior de US $ 3,58 milhões.

perda de negócios devido a uma violação de dados custa em média r $1.52 milhões de euros

IBM quebrou o custo de violações de dados em quatro componentes principais: detecção e escalonamento, notificação, pós violação de resposta e perda de negócios. O último foi responsável em média por US $ 1,52 milhões em custos, o que é 39,4 por cento do custo médio total.a detecção e a escalada, a notificação e a resposta pós-violação custaram, em média, 1,11 milhões de dólares (28.8 por cento), $ 0,24 milhões (6,2 por cento), e $0,99 milhões (25,6 por cento), respectivamente.uma quebra envolvendo 1 milhão a 10 milhões de registros custa uma média de 50 milhões de dólares para colocar as coisas em perspectiva, IBM revela o custo médio de uma quebra de um determinado tamanho (em termos de registros). Uma mega violação que afeta de 1 milhão a 10 milhões de registros custa US $ 50 milhões, um aumento de 19 por cento sobre 2019. Uma quebra envolvendo mais de 50 milhões de registros custou US $ 392 milhões em média, em comparação com US $ 388 milhões no ano anterior.

erro Humano é a causa de 23% de violações de dados

não É sempre parte de cibercriminosos, que são responsáveis por violações de dados e, de acordo com a IBM, quase um quarto de violações poderiam ter sido evitadas. Este número está um pouco abaixo de 24% em 2019.

demora uma média de 280 dias para identificar e conter uma violação

As violações levaram um pouco mais tempo para detectar e conter em 2020 (280 dias) do que em 2019 (279 dias). Dos países pesquisados pela IBM, o Brasil teve um dos tempos de resposta mais lentos, com empresas tomando uma média de 380 dias para identificar e conter brechas.

Quase dois terços das empresas deixam mais de 1.000 arquivos confidenciais aberto para qualquer pessoa

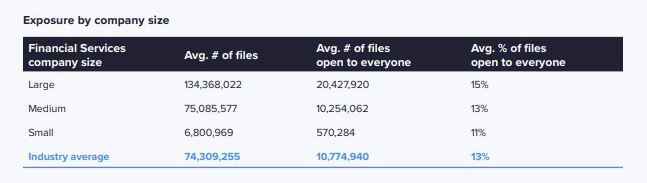

A 2021 Varonis de Dados de Serviços Financeiros de Risco relatório analisa Dados de Avaliações de Risco realizadas por Varonis engenheiros, para determinar a extensão da exposição de informações críticas e confidenciais dentro de organizações de serviços financeiros, tais como bancos, empresas de seguros e empresas de investimento.

uma área de interesse é o número de pastas que estão abertas para qualquer pessoa na empresa para ver. Varonis descobriu que em 64 por cento das empresas de Serviços Financeiros, todos os funcionários têm acesso a mais de 1.000 arquivos sensíveis.

mas talvez mais concernente é quando arquivos sensíveis são deixados abertos. Os arquivos sensíveis incluem aqueles que contêm coisas como informações de cartão de crédito, registros de saúde, ou informações regulamentares, tais como as sujeitas a GDPR, PCI, ou HIPAA. Na verdade, o estudo descobriu que 15 por cento de todos os arquivos sensíveis são acessíveis por qualquer funcionário.Varonis descobriu que em 2020, cada empregado tem acesso a uma média de 11 milhões de arquivos. Para as grandes organizações, este número é quase o dobro, com 20 milhões.

em 2019, o número de indivíduos afetados por infrações de dados diminuiu 66% em comparação com 2019

o centro de recursos para roubo de identidade (ITRC) examina divulgações de infrações de dados publicamente disponíveis e divulgou suas principais conclusões para 2020. Descobriu que pouco mais de 300 milhões de indivíduos foram afetados por violações de dados publicamente relatadas em 2020. Este número diminuiu dois terços em relação ao ano anterior.no entanto, no relatório, o Presidente do ITRC, Eva Velasquez, adverte contra a complacência: Ainda há centenas de milhões de registros expostos a cada ano e os consumidores precisam entender que este é um risco contínuo que pode ter impactos reais em suas vidas.

Phishing é o tipo mais comum de ataque cibernético envolvido em uma violação

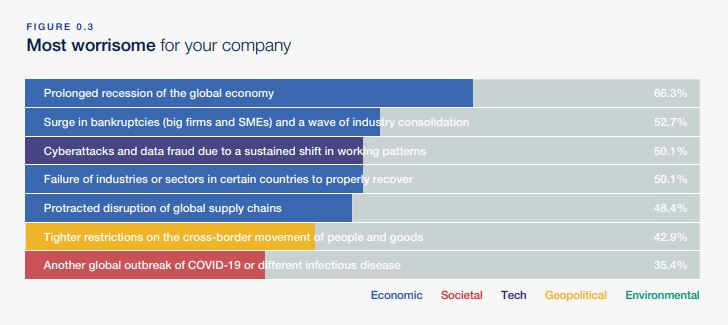

ITRC olha para a causa de cada uma violação de dados. Em 2020, os ciberataques foram a causa principal de 878 violações publicamente denunciadas, afetando um total de quase 170 milhões de indivíduos. Destes, 44 por cento (382) foram causados por phishing, smishing, ou ataques de compromisso de E-mail de negócios. Mais 18 por cento foram causados pelo ransomware.os ciberataques e a fraude de dados são nomeados como alguns dos maiores riscos globais. o World Economic Forum Insight Report 2020 descreve os maiores riscos globais, incluindo desastres naturais e armas de destruição em massa. Os ciberataques e a fraude de dados estão em terceiro lugar em termos do mais preocupante para as empresas (antes das preocupações com doenças infecciosas) e oitavo em consequências mais prováveis para o mundo.

comunicação de violações de dados

até muito recentemente, era comum saber de uma violação de dados bem depois de ter ocorrido. Podemos ter conhecimento de uma violação massiva meses ou mesmo anos depois do facto. Em alguns casos, isso poderia acontecer porque a própria empresa não descobriu a violação por muito tempo. No entanto, noutros casos, verificou-se que as empresas têm violações ocultas ou os factos que as rodeiam, a fim de evitar danos à reputação da empresa.

Por exemplo, em 2017, foi revelado que a Uber tinha encoberto uma violação de dados de 2016 que afetou 57 milhões de clientes. E ainda em outubro de 2018, o Google admitiu uma violação de dados que afetou meio milhão de usuários que tinham começado três anos antes e foi descoberto em Março de 2018.obviamente, não notificar os clientes sobre uma violação representa uma enorme ameaça à privacidade, uma vez que eles não sabem tomar medidas para mitigar qualquer dano potencial. Por exemplo, se você sabe que sua senha foi quebrada, então você vai mudar sua senha.

A fim de proteger o direito dos cidadãos de saber quando a sua privacidade foi violada, muitos países agora têm leis firmes em vigor que obrigam o que as empresas precisam fazer no caso de uma violação de dados descoberta. Estas leis centram-se em relatar a violação e notificar os clientes, mas também podem cobrir coisas como como informações de violação devem ser gravadas e armazenadas.por exemplo, no final de 2018, O Canadá fez alterações à Lei de proteção de informações pessoais e Documentos Eletrônicos (PIPEDA), descrevendo exatamente como as organizações sujeitas à lei precisam reagir a uma violação de dados. Também em 2018, Alabama tornou-se o estado final nos EUA para promulgar uma lei de notificação de violação de dados.

o que os indivíduos podem fazer sobre violações de dados?

os indivíduos dependem fortemente das empresas para salvaguardar as suas informações. Também confiam que serão notificados o mais rapidamente possível após a descoberta de uma violação. Dito isto, existem alguns passos que você pode tomar para salvaguardar os seus dados:

- Use senhas fortes e únicas: desta forma, mesmo que alguém tenha o seu nome de utilizador ou e-mail, será difícil para eles quebrar em uma conta. Longas cadeias de letras, números e símbolos são uma boa ideia. As senhas também devem ser únicas para cada conta, a fim de evitar que os hackers usem informações de login de uma conta quebrada em outras contas, um ataque conhecido como recheio credencial. Você pode usar um gerenciador de senha para ajudá-lo a gerar e lembrar senhas.

- adira aos avisos: se ouvir falar de uma violação nas notícias ou receber uma notificação de uma empresa com a qual lida, actue imediatamente. Altere a sua senha imediatamente e descubra que informações podem ter sido violadas para que possa tomar medidas. Por exemplo, se seu número de cartão de crédito pode ter vazado, você pode querer substituí-lo.

- Cuidado com os e-mails de phishing: embora você deva levar as notificações de brecha a sério, note que isso também pode ser uma tática usada por criminosos cibernéticos. Os fraudulentos podem enviar e-mails de phishing (sob o disfarce de E-mails de reset de senha) que levam a sites falsos (phishing), projetados para roubar informações como credenciais de login. Se você receber um email de reset senha, certifique-se de que é legítimo, verificando por sinais comuns de um e-mail de phishing, como um nome de Empresa mal escrito ou má gramática. Você também pode ignorar todos os links e ir diretamente para o site da empresa para mudar a sua senha.

- Procure por sites seguros: ao realizar atividades on-line, especialmente aquelas que envolvem informações financeiras ou pessoais, certifique-se de que você está usando um site confiável (um que começa com https://). Mesmo que você detecte um bom negócio, não vale a pena entregar suas informações de pagamento para uma empresa que não vai proteger seus dados.

- Use um VPN: evite coisas como banca online e compras quando conectado a redes públicas de Wi-Fi. Usar um VPN pode encriptar a sua ligação e mantê-lo a salvo de hackers e outros bisbilhoteiros, mesmo em Wi-Fi desprotegido.

- Use Two-Factor Authentication( 2FA): se as suas credenciais estão expostas numa violação de dados, 2FA ou verificação em duas fases (2SV) pode impedir um criminoso de aceder à sua conta.uso fui pwned?: Inscreva-se neste site para obter uma notificação rápida no caso de seu endereço de E-mail foi envolvido em uma violação de dados. Note que você precisa se inscrever separadamente para cada endereço de E-mail que você usa.monitorize as suas contas: Você nem sempre pode confiar que uma instituição financeira ou plataforma de pagamento vai pegar algo errado com sua conta. Verifique as declarações regularmente para se certificar de que ninguém tem acesso e verifique o seu relatório de crédito para garantir que não foram abertas novas contas em seu nome. Não se esqueça de verificar as contas de lealdade e recompensa também; estas são muitas vezes esquecidas, mas podem ser de grande valor para os criminosos. Os Serviços de proteção contra roubo de identidade podem automatizar algumas dessas verificações.