wprowadzenie na temat typów szyfrów

w przypadku oszustw cyfrowych, aby zapobiec naszym danym, stosuje się wiele technik, aby chronić nasze dane przed hakerami lub osobami trzecimi. W tym artykule omówimy rodzaje szyfrów. Przed tym, pozwala najpierw zobaczyć znaczenie. Zwykły tekst To wiadomość lub dane, które mogą być odczytane przez nadawcę, odbiorcę lub osobę trzecią. Gdy zwykły tekst jest modyfikowany przy użyciu niektórych algorytmów lub technik, wynikowe dane lub wiadomość są nazywane zaszyfrowanym tekstem. W skrócie, konwersja zwykłego tekstu, tj. tekstu czytelnego, na tekst nieczytelny nazywa się tekstem zaszyfrowanym.

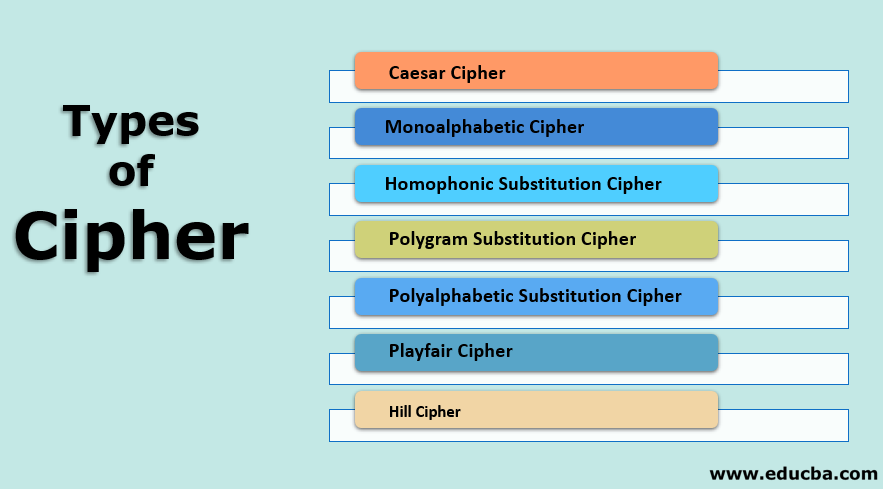

rodzaje Szyfrów

kilka typów szyfrów podano w następujący sposób:

rozpocznij bezpłatny Kurs tworzenia oprogramowania

tworzenie stron internetowych, języki programowania, testowanie oprogramowania & inne

1. Szyfr Cezara

w Szyfrze Cezara zbiór znaków tekstowych jest zastępowany przez inne znaki, symbole lub liczby. Jest to bardzo słaba technika ukrywania tekstu. W Szyfrze Cezara każdy alfabet w wiadomości jest zastępowany trzema miejscami w dół. Zobaczmy jeden przykład. Zwykły tekst to EDUCBA. Jako szyfr Cezara, każdy alfabet jest zastąpiony przez trzy miejsca w dół tak, że E zastąpi H, D zastąpi G, U zastąpi X, C zastąpi F, B zastąpi E, A A zastąpi D. Więc tutaj zwykły tekst jest EDUCBA i zaszyfrowany jest HGXFED.

algorytm szyfru Cezara wygląda następująco:

- odczytuje każdy alfabet zwykłego tekstu.

- Zamień każdy alfabet na 3 miejsca w dół.

- powtórz proces dla wszystkich alfabetów w postaci zwykłego tekstu.

zmodyfikowana wersja szyfru Cezara: ten szyfr działa tak samo jak szyfr Cezara; jedyną różnicą jest to, że w Szyfrze Caesar każdy alfabet jest zastępowany przez trzy miejsca w dół, w którym zmodyfikowana wersja szyfru Caesar, użytkownik decyduje o liczbie, która ma zastąpić alfabet, a liczba ta będzie stała. Na przykład, EDUCBA i liczba zastępująca są 1, Więc E zastąpi F, D zastąpi E, U zastąpi V, C zastąpi D, B zastąpi C, A A zastąpi B. więc tutaj, zwykły tekst to EDUCBA, a tekst zaszyfrowany to FEVDCB.

zmodyfikowana wersja algorytmu szyfru Cezara wygląda następująco

- Czytaj każdy alfabet zwykłego tekstu.

- weź numer do wymiany.

- Zastąp każdy alfabet określoną liczbą w dół.

- powtórz proces dla wszystkich alfabetów w postaci zwykłego tekstu.

2. Szyfr monoalfabetyczny

ponieważ szyfr Cezara i zmodyfikowana wersja szyfru Cezara jest łatwa do złamania, szyfr monoalfabetyczny pojawia się na zdjęciu. W monoalfabetyce każdy alfabet w postaci zwykłego tekstu może być zastąpiony dowolnym innym alfabetem z wyjątkiem oryginalnego alfabetu. Oznacza to, że A można zastąpić dowolnym innym alfabetem od B do Z. b można zastąpić A lub C do Z. C można zastąpić A, B I D do z itd. Szyfr alfabetyczny Mono powoduje trudności w złamaniu wiadomości, ponieważ istnieją losowe podstawienia i dostępna jest duża liczba permutacji i kombinacji.

3. Szyfr podstawienia homofonicznego

szyfr podstawienia homofonicznego jest podobny do szyfru monoalfabetycznego; jedyną różnicą jest monoalfabetyczny, zamieniamy alfabet na dowolny inny alfabet losowy, z wyjątkiem oryginalnego alfabetu, w którym szyfr podstawienia homofonicznego zastępuje się stałym alfabetem lub zestawem alfabetu. Alfabet podstawienia zastępuje się te fixed. Na przykład zamień A na x, E na B, S NA A itd. lub zamień A na E, x lub L, B na T, A, Z itp.

4. Szyfr podstawienia Polygram

w szyfrze podstacji Polygram zamiast zastępować każdy alfabet innym, blok alfabetów jest zastępowany innym blokiem alfabetów. Zamień EDUCBĘ na XYQLAB. W tym przypadku EDUCBA zastąpi XYQLAB, ale EDU może być zastąpiony innym zestawem bloku, Załóżmy, że EDU zastąpi LOD. W tego typu szyfrach Zamiana zwykłego tekstu odbywa się poprzez blok po bloku, a nie znak po znaku.

5. Szyfr Polialfabetyczny

szyfr Polialfabetyczny jest również znany jako szyfr Vigenere, który wymyśla Leon Battista Alberti. W podstawieniu Polialfabetycznym szyfr jest metodą szyfrowania tekstów alfabetycznych. Do szyfrowania używa wielu alfabetów zastępczych. Do szyfrowania tekstu służy vigener square lub Vigenere table. Tabela zawiera 26 alfabetów zapisanych w różnych wierszach; każdy alfabet jest cyklicznie przesuwany w lewo zgodnie z poprzednim alfabetem, co odpowiada 26 możliwym Szyfrom Cezara. Szyfr używa innego alfabetu z jednego z wierszy w różnych punktach procesu szyfrowania.

rozważmy oryginalny tekst To Educba, a słowo kluczowe to Apple. W procesie szyfrowania E jest sparowany z a, pierwszą literą oryginalnego tekstu, E jest sparowany z a, pierwszą literą klucza. Tak więc użyj wiersza E i kolumny a kwadratu Vigenère ’ a, który jest E. podobnie, dla drugiej litery oryginalnego tekstu używana jest druga litera klucza, litera w wierszu d i kolumnie p to s. reszta oryginalnego tekstu jest zaszyfrowana w ten sam sposób. Ostatnim szyfrem Educba jest Esjnfa.

6. Szyfr Playfair

szyfr Playfair nazywany jest również kwadratem Playfair. Jest to technika kryptograficzna, która jest używana o szyfrowanie danych. Proces szyfrowania Playfair wygląda następująco:

- Tworzenie i populacja macierzy.

- proces szyfrowania.

omówmy szczegółowo wyżej wymienione etapy tworzenia i populacji macierzy. Używa matrycy 5 * 5 do przechowywania słowa kluczowego lub klucza, który jest używany do szyfrowania i deszyfrowania.

ten krok działa w następujący sposób.

- wprowadź słowo kluczowe w macierzy w sposób wierszowy, tj. od lewej do prawej i od góry do dołu.

- pomija zduplikowane słowa kluczowe.

- wypełnij pozostałe spacje resztą alfabetów (A – Z), które nie były częścią słowa kluczowego.

proces szyfrowania działa w następujący sposób:

- rozbij alfabety na grupy (każda grupa musi zawierać dwie wartości). Procesy szyfrowania będą wykonywane na tych grupach.

- Jeśli oba alfabety w grupie są takie same, dodaj x po pierwszym alfabecie.

- Jeśli oba alfabety w grupie są obecne w tym samym wierszu macierzy, zastąp je odpowiednio alfabetami po prawej stronie. Jeśli oryginalna grupa znajduje się po prawej stronie wiersza, następuje zawijanie wokół lewej strony wiersza.

- Jeśli oba alfabety w grupie są obecne w tej samej kolumnie, zastąp je odpowiednio alfabetami bezpośrednio z poniższymi. Jeśli oryginalna grupa znajduje się na dolnej stronie wiersza, następuje zawijanie wokół górnej części wiersza.

- Jeśli oba alfabety w grupie nie są w tym samym wierszu lub kolumnie, zastąp je alfabetami w tym samym wierszu natychmiast, ale na drugiej parze rogów prostokąta, które definiuje oryginalna Grupa.

7. Szyfr Hill

szyfr Hill działa na wielu alfabetach w tym samym czasie. Szyfr Hill działa w następujący sposób:

- Przypisz numer do każdego alfabetu w postaci zwykłego tekstu. A = 0, B = 1… z = 25

- Uporządkuj zwykłą wiadomość tekstową jako macierz liczb na podstawie powyższego kroku w formacie liczbowym. Macierz wynikowa nazywana jest macierzą zwykłego tekstu.

- pomnóż macierz zwykłego tekstu losowo wybranym klawiszem. Należy zauważyć, że macierz klucza musi mieć rozmiar n*n, gdzie n oznacza liczbę wierszy w macierzy zwykłego tekstu.

- pomnóż zarówno macierz, tj. Krok 2 i krok 3.

- Oblicz wartość mod 26 powyższej macierzy, tj. macierz daje wynik w kroku 4.

- teraz Tłumacz liczby na alfabety tj. 0 =a ,1 = B, itd.

- wynikiem kroku 6 staje się nasz zaszyfrowany tekst.

Polecane artykuły

jest to przewodnik po rodzajach Szyfrów. Tutaj omawiamy podstawowe pojęcie i różne rodzaje szyfrów, które obejmują odpowiednio szyfr Cezar, monoalfabetyczny i homofoniczny. Możesz również przejrzeć poniższe artykuły, aby dowiedzieć się więcej-

- algorytmy symetryczne

- co to jest SFTP?

- zaawansowany Standard szyfrowania

- kryptosystemy