私たちは、これらの日のニュースを読むたびに、何百万人もの人々の情報についての別のレポートがあるように思えます違反されています。 では、データ侵害の問題はどの程度深刻であり、個人や企業にどのような影響を与えますか? 私たちは、最も興味深いと最近のデータ侵害の統計と事実を明らかにし、その多くは非常に当惑しています。また、データ侵害を取り巻く法律と、個人がデータ侵害の影響を緩和するために何ができるかについても見ていきます。 のは、事実に取得してみましょう。

- データ侵害の統計と事実

- 米国企業の49%がデータ侵害を経験している

- カリフォルニア州は、過去10年間で他のどの州よりも多くのデータ侵害を受けています

- 3. ハッキング攻撃は39秒ごとに発生します

- 最初の2020年のデータ漏洩の1つには2億5000万件のレコードが含まれていました

- 少なくとも4つの2020違反が10億件以上の漏洩記録に関与していました

- 違反を経験した企業は、三年後に15%以上市場をアンダーパフォーム

- 米国企業の26%が昨年内にデータ侵害を経験している

- 組織の半分は、データセキュリティにセキュリティ予算のわずか6-15%を費やしています

- データ侵害の28%が中小企業の被害者に影響を与えた

- 7のうち10クラウドインフラストラクチャは、一年以内に違反しています

- 組織犯罪グループは、違反の55%を担当しています

- データ侵害の22%がフィッシング攻撃を伴う

- データ侵害の60%の検出時間は数ヶ月以上です

- 四半期ごとに約8,000のウェブサイトがformjackingコードで侵害されています

- エンタープライズランサムウェア攻撃が増加しています

- アメリカン-エキスプレス-カードの詳細は、地下経済でfetch35を取得

- Gmailアカウントの資格情報は平均1 156の価値があります

- 2020年の第3四半期にデータ侵害の数が減少した

- IBM8.64millionは、米国の平均データ侵害コストです

- データ侵害で盗まれた各レコードはof150のコストを表します

- インシデント対応チームを採用すると、データ侵害の平均コストを2百万ドル削減できます

- データ侵害のためにビジネスを失った平均$1.52百万のコスト

- 100万から1000万のレコードを含む違反は平均$50百万の費用がかかります

- ヒューマンエラーは、データ侵害の23%の原因です

- 違反を特定して封じ込めるのに平均280日かかります

- 企業のほぼ三分の二は、誰のために開いている1,000以上の機密ファイルを残します

- 2019年、データ侵害の影響を受けた個人の数は、2019年と比較して66%減少しました

- フィッシングは、違反に関与するサイバー攻撃の最も一般的なタイプです

- サイバー攻撃とデータ詐欺は、最大のグローバルリスクのいくつかとして命名されています

- データ侵害の報告

- 個人はデータ侵害について何ができますか?

データ侵害の統計と事実

私たちは、最近の研究から最も興味深いデータ侵害の統計と事実を収集しました:

米国企業の49%がデータ侵害を経験している

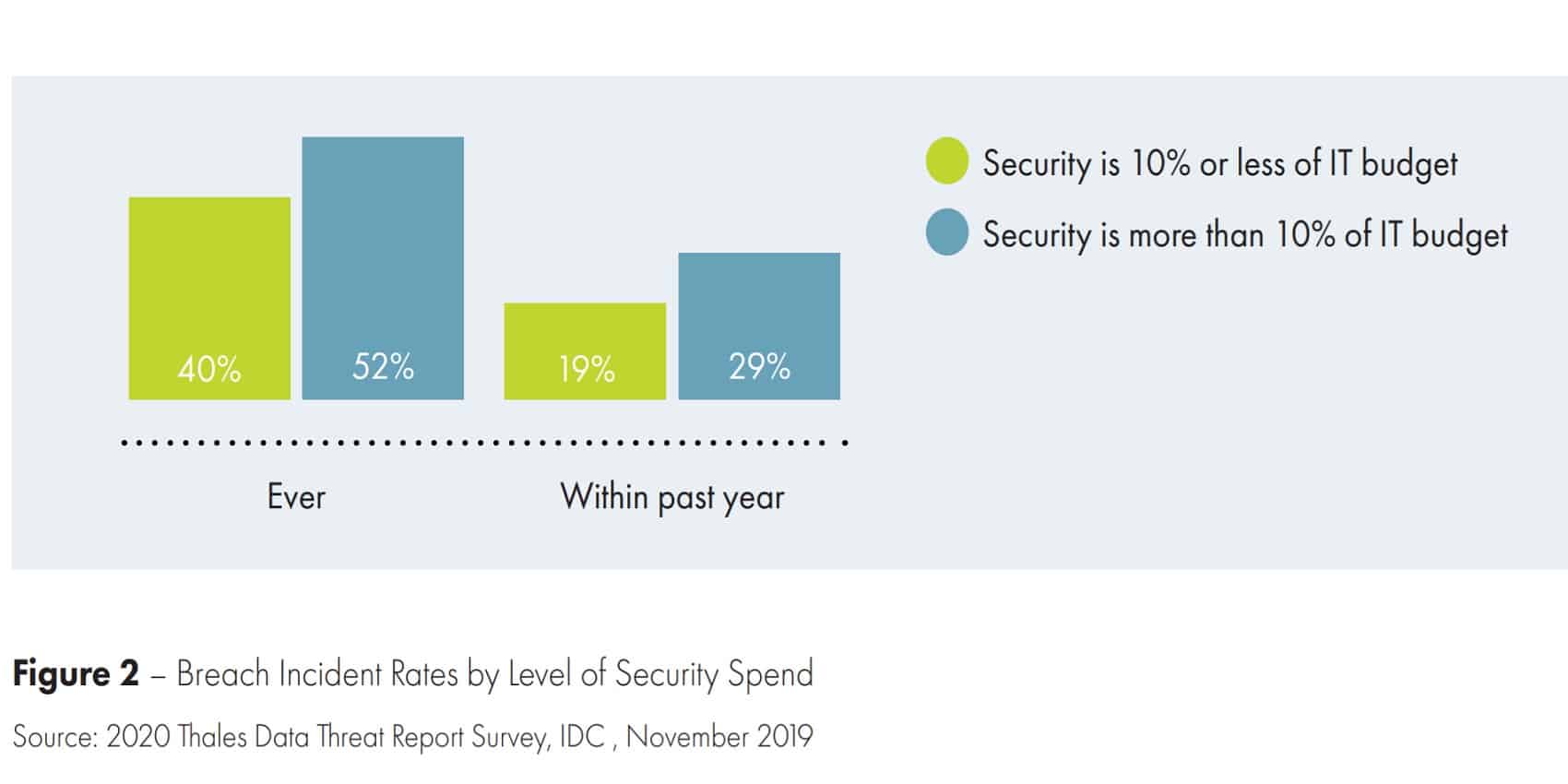

International Data Corporation(IDC)が実施した2020Thales Data Threat Reportは、さまざまな業界を代表する1,200人の幹部を調査しました。 これは、米国企業のほぼ半分が過去にデータ侵害を受けていることがわかりました,この数は、多くの違反が長期間検出されないことを考えると、より高 これは、企業の65%が違反を経験した昨年からの減少です。

カリフォルニア州は、過去10年間で他のどの州よりも多くのデータ侵害を受けています

Comparitechの調査では、各州の企業が経験したデータ侵害の数 カリフォルニア州は1,493件の違反と5.6億件の記録を2008年以来公開している。 第二位は729違反と293万レコードが露出したニューヨークだったし、第三位は661違反と288万レコードが露出したテキサスに行ってきました。

3. ハッキング攻撃は39秒ごとに発生します

メリーランド大学の研究で分析されたコンピュータは、一日あたり平均2,244回攻撃されました。 これは、単一のコンピュータが毎分一度よりも定期的に攻撃を受ける可能性があることを意味します。

最初の2020年のデータ漏洩の1つには2億5000万件のレコードが含まれていました

Microsoftは2020年に少し悪いスタートを切った。 私たちは1月に、10年以上前にさかのぼる2億5000万人以上の顧客サポートログを含むデータの大規模な漏洩を受けたと報告しました。Comparitechは、2019年後半にセキュリティ研究者のBob Diachenkoとともにデータ漏洩を明らかにしましたが、Microsoftは2020年1月まで違反を開示しませんでした。 ログに含まれる情報は本質的に特に敏感ではありませんでしたが、顧客のログは技術サポートの詐欺師にとって非常に貴重であることが証明され

少なくとも4つの2020違反が10億件以上の漏洩記録に関与していました

Microsoftの違反は大きなものでしたが、決して最大のものではありませんでした。 2020年の他の顕著な違反には、CAM4(108億8000万件)、Advanced Info Service(AIS)(8.3億レコード)、Keepnet Labs(5億レコード)。 もちろん、12月に発見されたSolarWinds違反もありますが、その完全な放射性降下物はまだ決定されていません。

違反を経験した企業は、三年後に15%以上市場をアンダーパフォーム

別のComparitechの調査では、主要なデータ侵害を経験したニューヨーク証券取引所に上場している24社の株価を調べた。 私たちは、2週間後(違反が公表された日から)、株価は平均して2.89%下落したことを発見しました。 その後、株価は回復する傾向がありますが、長期的な結果を見ると、影響を受けた企業の株価はNASDAQ平均に追いついていないことがわかりました。 違反の一年後、企業は3.7パーセントによってNASDAQをアンダーパフォームし、三年後、企業は平均して15.58パーセントによってNASDAQをアンダーパフォームしていました。

米国企業の26%が昨年内にデータ侵害を経験している

昨年、上記のタレスの調査では、米国企業のほぼ三分の一がデータ侵害を受けたと報告し 繰り返しますが、これはまだ検出されていない違反の可能性があるため、より高くなる可能性があります。

組織の半分は、データセキュリティにセキュリティ予算のわずか6-15%を費やしています

タレスの調査の重要な調査結果の一つは、データ侵害が表す大規模な脅威にもかかわらず、多くの組織がデータのセキュリティに予算の多くを割り当てていないということでした。

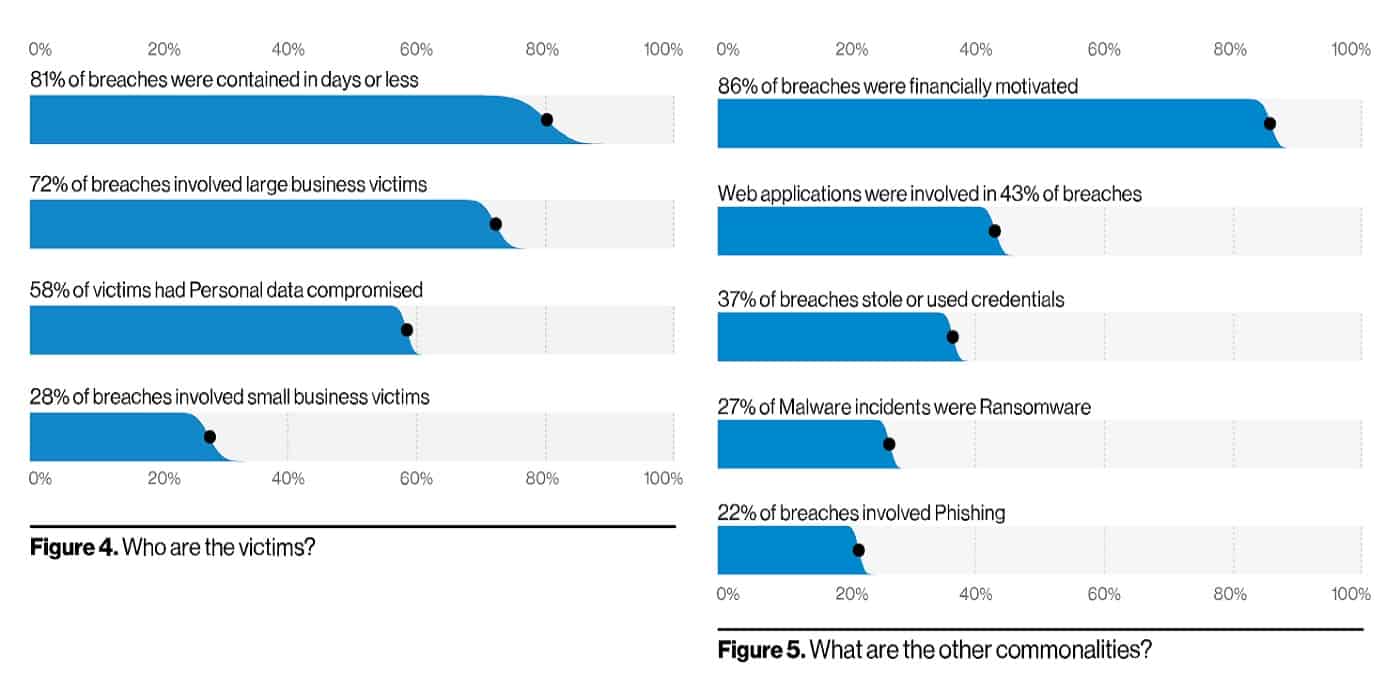

データ侵害の28%が中小企業の被害者に影響を与えた

Verizon2020Data Breach Investigationsレポートは、2,000件以上のデータ侵害が確認されたことを含む40,000件以上のセキ これは、データ侵害に関与している人を含む興味深い事実の宝庫を私たちに提供します。 攻撃のほぼ3分の1は中小企業に影響を与え、大多数は大企業を対象としていました。

も参照してください: 中小企業のサイバーセキュリティの改善

7のうち10クラウドインフラストラクチャは、一年以内に違反しています

ソフォスによるクラウドセキ ITプロフェッショナルの70%が、前年にクラウドインフラストラクチャに違反が発生したと報告しています。 このレポートでは、ほとんどのクラウドコンピューティングセキュリティインシ これらは、盗まれた、またはフィッシングされた資格情報の結果であるか、または誤った設定が違反につながっています。

組織犯罪グループは、違反の55%を担当しています

Verizonのレポートは、攻撃の責任者についての洞察も提供しています。 興味深いことに、違反の三分の一以上は、組織犯罪グループを伴います。 また、注目すべきは、ほぼ三分の一は、内部の人員を関与し、三分の二以上は、部外者を関与しています。 驚くことではありませんが、データ侵害の70%は財政的に動機づけられています。

データ侵害の22%がフィッシング攻撃を伴う

その調査では、Verizonは侵害がどのように発生するかを発見しようとし、ほぼ三分の一がフィッシング攻撃を伴うことを発見し、37%がハッキングを伴うことを発見し、17%がマルウェアを中心にしている。

データ侵害の60%の検出時間は数ヶ月以上です

企業が侵害を発見して対応するのにどれくらいの時間がかかるのでしょうか? Verizonのレポートでは、特に盗まれた資格情報が侵害の37%に関与していることを考慮すると、あなたが望むほど迅速ではないことが明らかになりました。 企業の半数以上が違反を発見するのに数ヶ月を要しているため、企業が顧客にパスワードを変更するように伝える電子メールを発行するまでには、すでに手遅れになる可能性があります。

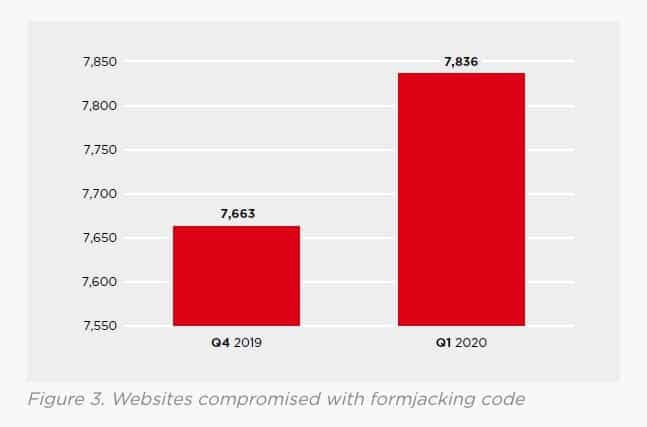

四半期ごとに約8,000のウェブサイトがformjackingコードで侵害されています

Formjackingには、javascriptコードを使用してeコマースサイトにあるようなウェブサイトの支払フォームをハイジャックする犯罪者が含まれています。 また、デジタルカードスキミングと呼ばれる、それはクレジットカード情報だけでなく、他の貴重なデータを盗むための手段として使用されています。 Symantec Threat Landscape Trends-Q1 2020によると、2020年第1四半期にformjackingを介して侵害されたサイトは7,836件ありました。 これは前四半期の7,663と比較して増加しました。

エンタープライズランサムウェア攻撃が増加しています

ランサムウェア攻撃(ファイルやシステムを人質に Symantec Security Summary-July2020によると、攻撃者はWastedlockerランサムウェアを使用して、いくつかのFortune500企業を含む大規模な組織をターゲットにしています。 報告書の時点で、31の組織への攻撃はすでに検出されていました。

Symantec Security Summary–January2021によると、企業を対象とした新しいタイプのランサムウェアが登場しました。 研究者Chuong Dongによって発見されたBabuk Locker ransomwareは、人間が操作する攻撃を介して広がっています。 実行可能ファイルは、通常数万ドルで身代金の要求を持つ各企業の犠牲者にカスタマイズされています。

アメリカン-エキスプレス-カードの詳細は、地下経済でfetch35を取得

報告によると、PINを持つクローン化されたカードは、アメリカン-エキスプレスの詳細が最も貴重であることで3 15-3 35のために販売することができます。 一方、online2,000以上を保持しているアカウントのオンラインバンキングの資格情報は、6 65のために販売することができます。

Gmailアカウントの資格情報は平均1 156の価値があります

この数字は高いようですが、多くの人が他のアカウントをGmailアカウントにリンクしていると考えると理にかなっています。 このように、Gmailのアクセスは、攻撃者が複数のプラットフォーム上のパスワードをリセットする可能性があります。

2020年の第3四半期にデータ侵害の数が減少した

個人情報盗難リソースセンター(ITRC)によると、2020年の最初の9ヶ月のデータ侵害の数は、2019年の同 影響を受けた個人の数は2億9200万人を超え、2019年から60%減少しました。 この低下の理由の1つは、組織がパンデミックの結果としてリモートワークモデルに移行するにつれて、サイバーセキュリティの問題をより認識し、慣行を強化するようになったことです。

IBM8.64millionは、米国の平均データ侵害コストです

IBM2020のデータ侵害レポートのコストは、世界中の3,200社以上の500社以上の専門家とのインタビューを中心 代表されるすべての企業は、前の12ヶ月以内にデータ侵害を経験していました。

報告されたデータ侵害の全体的な数は、時間の経過とともに下方傾向にあるようですが、個々の侵害は高価になり、ますます多くの消費者レコードの紛失

この調査で調査されたすべての違反のうち、米国での違反の平均コストは$3.86百万であり、米国では平均コストが最も高かった。 この費用には、紛失したビジネス、通知費用、およびその他の損害などが含まれます。 最高の平均コストを持つセクターは、healthcare7.13百万で医療でした。

データ侵害で盗まれた各レコードはof150のコストを表します

同じIBMの調査では、盗まれたレコードの平均コストはprevious150で、前年の1 148からわずかに上昇し

インシデント対応チームを採用すると、データ侵害の平均コストを2百万ドル削減できます

前年のレポートでは、インパクト対応チームを持つことの影響はあまり大きくなく、360,000ドルしか節約できませんでした。 最近の数字は、違反の平均コストでmuch2百万のはるかに大きな節約を示唆しています。 セキュリティ自動化により、さらに3.58万ドルの節約が可能になります。

データ侵害のためにビジネスを失った平均$1.52百万のコスト

IBMは、データ侵害のコストを四つの主要なコンポーネ 後者は、総平均コストの39.4パーセントであるコストで$1.52百万のために平均して責任がありました。

検出とエスカレーション、通知、および違反後の対応には、平均1.11百万ドル(28.8%)、それぞれ0.24百万ドル(6.2%)、および0.99百万ドル(25.6%)。

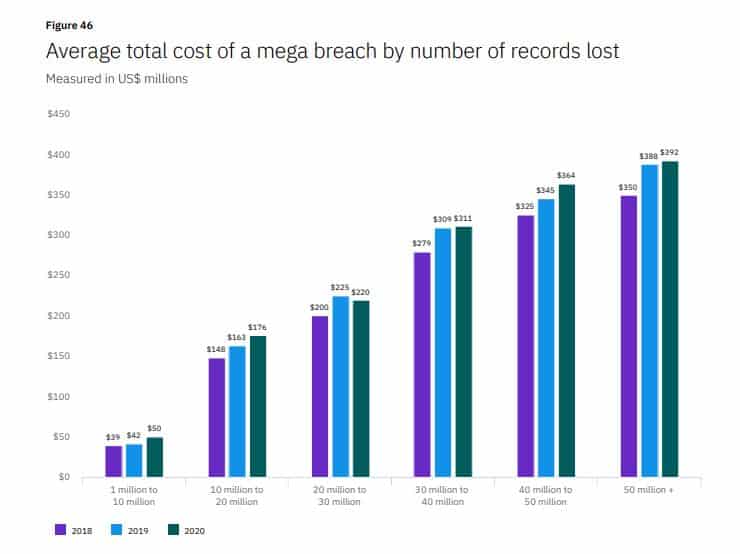

100万から1000万のレコードを含む違反は平均$50百万の費用がかかります

物事を視点に置くために、IBMは(レコードの面で)特定のサイズの違反の平均コ 1000万から1000万のレコードに影響を与える巨大な違反は5000万ドルであり、2019年より19%増加しています。 50万件以上のレコードを含む違反は、前年の388万ドルと比較して、平均して392万ドルの費用がかかりました。

ヒューマンエラーは、データ侵害の23%の原因です

それは常にデータ侵害の責任があるサイバー犯罪者ではなく、IBMによると、侵害のほぼ四分の一が回避されている可能性があります。 この数字は、2019年の24%からわずかに減少しています。

違反を特定して封じ込めるのに平均280日かかります

違反を検出して封じ込めるのにわずかに時間がかかりました2019年(279日)よりも2020年(280日) IBMが調査した国のうち、ブラジルは最も遅い応答時間の一つを持っていた企業は、侵害を特定し、封じ込めるために平均380日を取っていました。

企業のほぼ三分の二は、誰のために開いている1,000以上の機密ファイルを残します

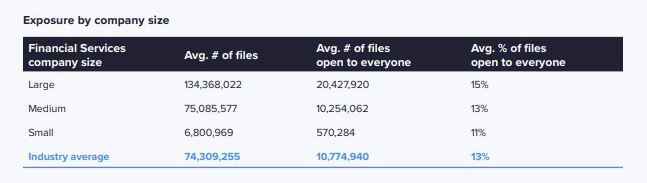

2021バロニス金融サービスデータリスク報告書は、銀行、保険会社、投資会社などの金融サービス組織内の重要かつ機密情報の暴露の程度を決定するために、バロニスのエンジニアによって行われたデータリスク評価を調べます。

関心のある領域の一つは、会社の誰もが表示するために開いているフォルダの数です。 Varonisは、金融サービス会社の64%で、すべての従業員が1,000以上の機密ファイルにアクセスできることを発見しました。

しかし、おそらくより多くのことは、機密ファイルが開いたままになっているときです。 機密ファイルには、クレジットカード情報、健康記録、GDPR、PCI、HIPAAの対象となる規制情報などのものが含まれています。 実際、この調査では、すべての機密ファイルの15%がすべての従業員がアクセスできることがわかりました。大規模な組織の従業員は2000万ファイルにアクセスできます。

Varonisは、2020年に各従業員が平均1100万ファイルにアクセスできることを発見しました。 大規模な組織の場合、この数は20万人でほぼ倍増しています。/p>

2019年、データ侵害の影響を受けた個人の数は、2019年と比較して66%減少しました

Id盗難リソースセンター(ITRC)は、公開されているデータ侵害の開示を調査し、2020年の主な調査結果を発表しました。 2020年に公表されたデータ侵害の影響を受けたのは、わずか3億人に過ぎないことがわかりました。 この数は、前年に比べて三分の二減少しました。

しかし、報告書では、ITRC社長&CEO Eva Velasquezは自己満足に対して警告しています。

今は消費者がリスクが蒸発したと考える時ではありません。 毎年何億もの記録が公開されており、消費者はこれが自分たちの生活に本当の影響を与える可能性のある継続的なリスクであることを理解する必

フィッシングは、違反に関与するサイバー攻撃の最も一般的なタイプです

ITRCは、各データ侵害の原因を調べます。 2020年には、サイバー攻撃が878件の公に報告された違反の根本原因となり、合計で約170万人の個人に影響を与えました。 このうち、44%(382)がフィッシング、スマッシング、ビジネスメールの侵害攻撃によって引き起こされました。 さらに18%がランサムウェアによるものでした。

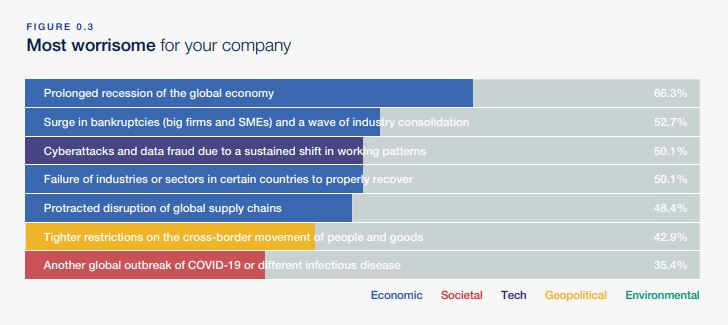

サイバー攻撃とデータ詐欺は、最大のグローバルリスクのいくつかとして命名されています

世界経済フォーラム洞察レポート2020は、自然災害や大量破壊兵器を含む最大のグローバルリスクを概説しています。 サイバー攻撃とデータ詐欺は、企業にとって最も心配な点で(感染症の懸念に先んじて)第三位であり、世界にとって最も可能性の高い放射性降下物で第八位P>

データ侵害の報告

ごく最近まで、データ侵害が発生した後によく知ることが一般的でした。 私たちは、事実の数ヶ月後、あるいは数年後に大規模な違反を学ぶかもしれません。 場合によっては、これは会社自体が長い間違反を発見しなかったためである可能性があります。 しかし、他のケースでは、企業の評判への損傷を防ぐために、企業が違反またはそれらを取り巻く事実を隠していることが明るみに出てきました。たとえば、2017年には、Uberが2016年に5700万人の顧客に影響を与えるデータ侵害を隠蔽していたことが明らかになりました。 そして、最近の2018年10月に、Googleは3年前に開始され、2018年3月に発見された50万人のユーザーに影響を与えるデータ侵害を認めました。

明らかに、侵害について顧客に通知しないことは、潜在的な被害を軽減するための措置を講じることを知らないため、大きなプライバシーの脅威を表 たとえば、パスワードが侵害されたことがわかっている場合は、パスワードを変更します。

プライバシーが侵害されたことを知る市民の権利を保護するために、多くの国では、データ侵害が発見された場合に企業が何をすべきかを義務付ける これらの法律は、違反の報告と顧客への通知を中心としていますが、違反情報の記録と保存方法などをカバーすることもあります。たとえば、2018年末に、カナダは個人情報保護および電子文書法(PIPEDA)を変更し、同法の対象となる組織がデータ侵害にどのように対応する必要があるかを また、2018では、アラバマ州は、データ侵害通知法を制定するために、米国で最後の状態になりました。

個人はデータ侵害について何ができますか?

個人は、情報を保護するために企業に大きく依存しています。 彼らはまた、違反が発見された後、できるだけ早く通知されることを信頼しています。 そうは言っても、あなたのデータを保護するために取ることができるいくつかの手順があります。

- 強力でユニークなパスワードを使用する:このように、誰かがあなたのユーザー名や電子メールを持っていても、彼らがアカウントに侵入することは困難になります。 文字、数字、記号の長い文字列は良い考えです。 パスワードは、ハッカーが他のアカウントで違反したアカウントのログイン情報を使用するのを防ぐために、各アカウントに固有である必要があります。 パスワードマネージャーを使用すると、パスワードの生成と記憶に役立てることができます。

- 警告に従う:あなたがニュースで違反について聞いたり、あなたが取引する会社からの通知を受け取った場合は、すぐに行動します。 すぐにパスワードを変更し、あなたが行動を取ることができるように違反している可能性がありますどのような情報を見つけます。 たとえば、クレジットカード番号が漏洩した可能性がある場合は、それを交換することができます。

- フィッシングメールに注意してください:あなたは真剣に違反通知を取る必要がありますが、これはまた、サイバー犯罪者が使用する戦術である可能性 詐欺師は、ログイン資格情報などの情報を盗むように設計された偽の(フィッシング)サイトにつながるフィッシングメール(パスワードリセットメールを装って)を送信する可能性があります。 パスワードリセットのメールが届いた場合は、会社名のスペルミスや文法の不備など、フィッシングメールの一般的な兆候を確認して、正当なものであることを確認してください。 また、完全にリンクをスキップして、あなたのパスワードを変更するには、会社のウェブサイトに直接行くことができます。

- 安全なサイトを探す:オンライン活動、特に財務情報や個人情報を含む活動を行うときは、信頼できるwebサイト(https://で始まるもの)を使用していること あなたは良い取引を見つけた場合でも、それはあなたのデータを保護するつもりはない会社にお支払い情報を引き渡す価値はありません。

- VPNを使用する:公共のwifiネットワークに接続したときにオンラインバンキングやショッピングのようなものを避けます。 VPNを使用すると、接続を暗号化し、保護されていないwifiであっても、ハッカーや他の詮索者からデータを安全に保つことができます。

- 二要素認証(2FA)を使用する:あなたの資格情報がデータ侵害で公開されている場合、2FAまたは二段階認証(2SV)は、犯罪者があなたのアカウントにアク

- 利用いてpwned?:あなたの電子メールアドレスがデータ侵害に関与している場合に迅速な通知を取得するには、このウェブサイトにサインアップします。 注使用するメールアドレスごとに個別にサインアップする必要があります。

- アカウントを監視する: あなたは常に金融機関や決済プラットフォームは、あなたのアカウントでゆがんで何かをキャッチすることを信頼することはできません。 誰もアクセス権を持っていないことを確認し、新しいアカウントがあなたの名前で開かれていないことを確認するためにあなたの信用報告書を これらはしばしば忘れられていますが、犯罪者にとって大きな価値がある可能性があります。 個人情報の盗難保護サービスは、これらのチェックの一部を自動化することができます。