Prima di discutere i metodi di hacking di un computer, dovremmo sapere cos’è l’Hacking ed è un buon approccio per hackerare un sistema o un cattivo approccio?

Cos’è l’hacking

In termini semplici, l’hacking è un processo di accesso illegale a un dispositivo che può includere un telefono cellulare, un computer, reti, account di social media o altri account autorizzati. Ad esempio, hackerando la password di un computer e accedendo ad esso. Sebbene sia un processo illegale, non viene sempre eseguito per cattive azioni. La persona che fa hacking è conosciuto come un hacker. Queste persone hanno una conoscenza completa o addirittura approfondita dei dispositivi. Pertanto, se un dispositivo non è fortemente protetto, diventa facile per gli hacker rompere la sicurezza e entrare nel dispositivo e hackerarlo. Un hacker è responsabile di trovare la debolezza di un computer e ottenere l’accesso al sistema. Esistono diversi tipi di hacker in cui alcuni sono noti come hacker ufficiali mentre eseguono il processo illegale per svolgere un compito legale. D’altra parte, ci sono hacker non ufficiali che, senza alcun obiettivo ufficiale, hackerare un dispositivo illegalmente. Pertanto, l’hacking illegale di un computer o di un altro dispositivo è un crimine per il quale l’hacker può essere arrestato in un approccio di attività illecita.

Ci sono diverse tecniche di hacking che gli hacker utilizzano per l’hacking di un dispositivo:

- Virus

- Trojan

- Worms

- Botnet

- gli Attacchi DDoS (Denial of service (ddos)

- Ransomware

- Ingegneria Sociale e di Phishing

- Malware-Iniezione di Dispositivi

- Cracking di Password

- le Patch di Protezione

- Browser dirotta, e molti altri.

Pertanto, si dovrebbero sempre avere forti misure di sicurezza e autorizzazioni su un dispositivo in modo da proteggere un dispositivo da qualsiasi reato di hacking. Soprattutto per le imprese, i settori governativi e altri settori privati, non dovrebbe esserci alcun punto debole presente nella sicurezza.

Cos’è l’hacking etico

Abbiamo discusso di un hacking ufficiale e di un hacking non ufficiale. L’Hacking, che viene eseguito per un compito ufficiale, è noto come Hacking etico. Se l’hacking viene eseguito per un reato non ufficiale, è noto come crimine informatico. L’hacking etico è legale, ma tali hacker etici rispettano alcune regole che dovrebbero essere seguite durante l’hacking di un dispositivo.

Qui, discuteremo un metodo attraverso il quale possiamo hackerare un computer.

Metodo di hacking: Bypassare il login sul computer

Bypassare un login su un computer significa saltare la schermata di login e accedere direttamente al desktop del computer. Se lo abbiamo fatto con successo per hackerare un computer in cui non conosciamo la password del sistema della nostra preda, significa che abbiamo hackerato con successo il sistema. Discuteremo i passaggi per bypassare la password di un sistema informatico Windows 10. Mentre si fa così, si deve sapere che le funzionalità di sicurezza di Windows 10 non ci permettono di trattare e non autenticare l’account amministratore. Quindi, abbiamo bisogno di creare un nuovo amministratore sul sistema che stiamo per hackerare. Utilizzando questo metodo di bypass, non sarà possibile modificare la password dell’account amministratore principale, ma sarà consentito modificare virtualmente le impostazioni di sistema.

Segui i passaggi seguenti per bypassare l’accesso su Windows 10:

- È necessaria un’unità flash di riserva con almeno 8 GB di memoria e collegarla alla CPU o al laptop.

- Ora, apri l’unità di installazione di Windows 10 sul computer. Se non disponibile, creare una di queste partizioni.

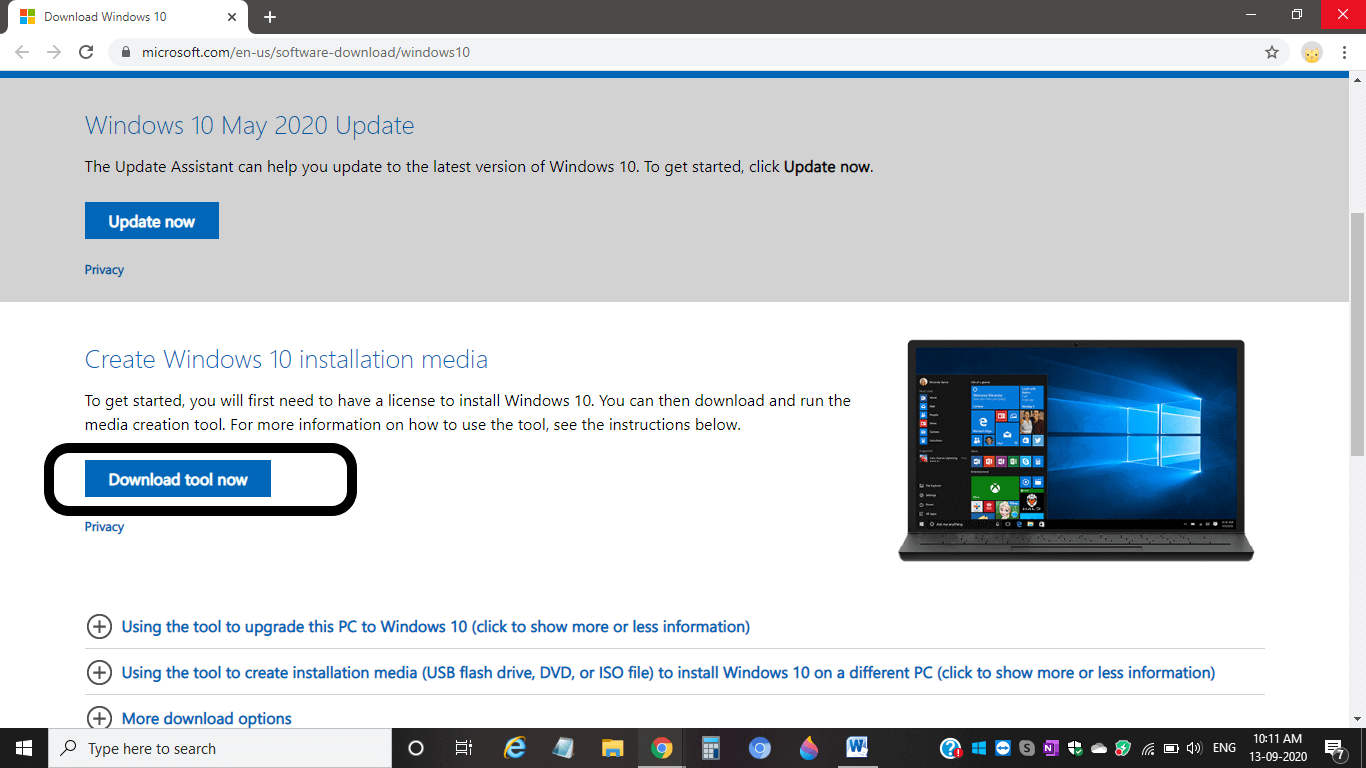

- Apri la pagina “Download di Windows 10” sul tuo computer.

- Quindi fare clic sul ‘Download tool now’.

- Dopo aver scaricato lo strumento, fare doppio clic su di esso.

- Assicurarsi che la posizione scelta per l’installazione sia l’unità flash.

- Non rimuovere l’unità flash quando il processo viene completato.

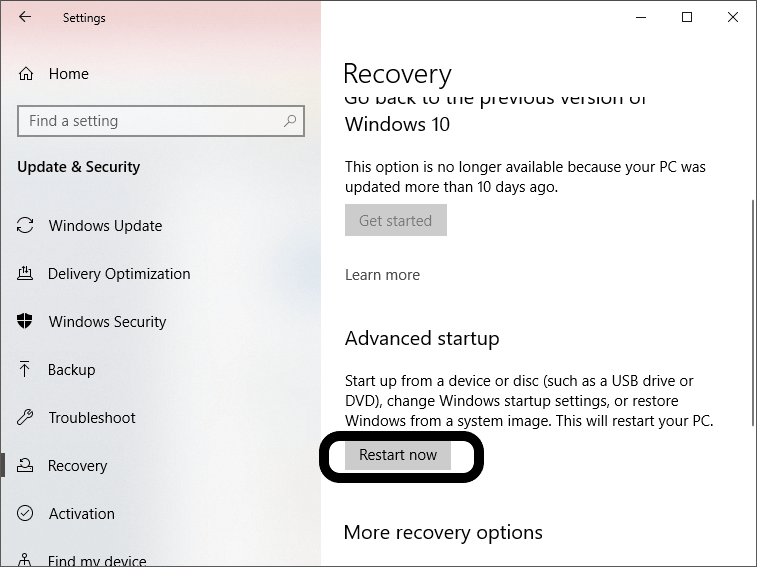

- Ora, abbiamo bisogno di cambiare l’ordine di avvio del computer come abbiamo bisogno di riavviare il computer tramite l’unità flash, invece di avviarlo tramite disco rigido. Per questo, aprire Impostazioni > Aggiornamento & Sicurezza > Ripristino.

- Lì vedremo “Avvio avanzato” con altre opzioni disponibili. Fare clic su ‘Riavvia ora’ sotto di esso.

- Sotto l’opzione di avvio, selezionare il nome dell’unità flash collegata e premere il tasto freccia su per far sì che l’unità flash raggiunga la cima.

- Salva e esci da esso.

- Ci sposteremo a una schermata di configurazione, premere Shift + F10 tasti insieme sul nostro computer, e il prompt dei comandi del nostro sistema si aprirà.

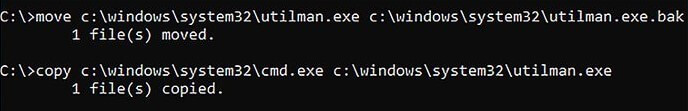

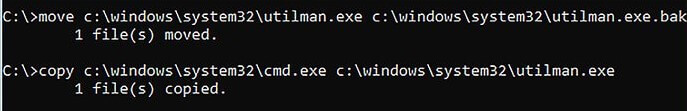

- Rimuovi utility manager con cmd in modo da poter eseguire facilmente le funzioni a livello di amministratore e non è necessario accedere al computer. Per farlo, digitare:

“sposta c : \ windows \ system32 \ utilman . exe c: \ windows \ sistema ”’ 32 \ utilman . exe . bak ” comando nel prompt dei comandi. Quindi premere invio.

- Di nuovo digitare ” copia c ; \ windows \ system32 \ cmd . exe c: \ windows \ system32 \ utilman . exe ” comando nel prompt dei comandi del computer.

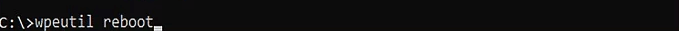

- Dopo aver sostituito il gestore di utilità, è necessario riavviare il computer. Per fare ciò, digitare il comando’ wpeutil reboot’ sul prompt dei comandi e premere Invio. Di seguito viene mostrata un’istantanea:

- Nel farlo, rimuovere l’unità flash o il supporto di installazione dal computer. Si farà in modo che il processo di riavvio inizia alla schermata di login e non sul setup di installazione. Tuttavia, se Windows si riavvia nella configurazione di installazione e c’è ancora la possibilità di scollegare il supporto di installazione dal sistema, rimuoverlo senza sprecare un secondo. Quindi, premere e tenere premuto il pulsante di accensione del laptop o della CPU.

- Una volta che la pagina schermata di blocco viene caricata correttamente, fare clic sull’icona ‘Utility Manager’ presente nell’angolo in basso a destra dello schermo, come mostrato di seguito:

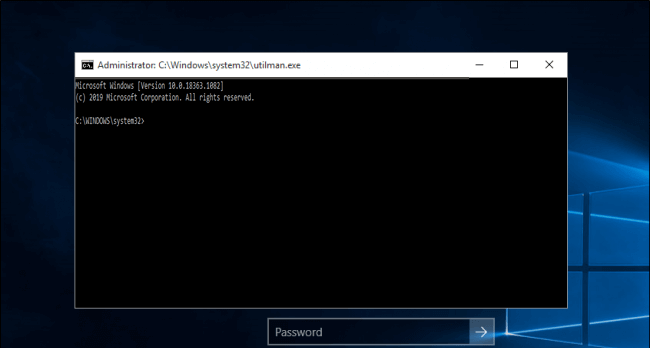

- Si aprirà il prompt dei comandi. Tuttavia, se non abbiamo sostituito il Gestore di utilità con il ‘ Prompt dei comandi ‘(come discusso nei passaggi precedenti), si aprirà solo il’ Gestore di utilità’. Quindi, il prompt dei comandi si aprirà, come mostrato di seguito:

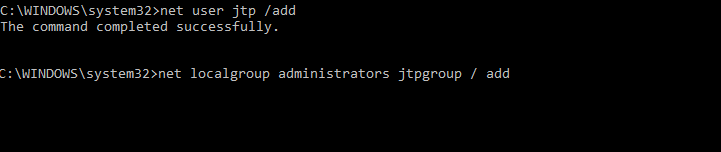

- Ora, è necessario creare un nuovo utente in modo da accedere ai privilegi di sistema. Per fare ciò, digitare “net user <name> /add” comando nel prompt dei comandi.

Premere Invio. Digitare nuovamente ” net localgroup administrators < name > / add ” comando nel cmd. Quindi premere Invio. Di seguito viene mostrata un’istantanea:

Nota: Il<nome > valore dovrebbe essere lo stesso che stiamo creando come utente.

- Dobbiamo riavviare il computer facendo clic su ‘Riavvia’ sotto l’icona di alimentazione presente accanto all’icona ‘Utility Manager’.

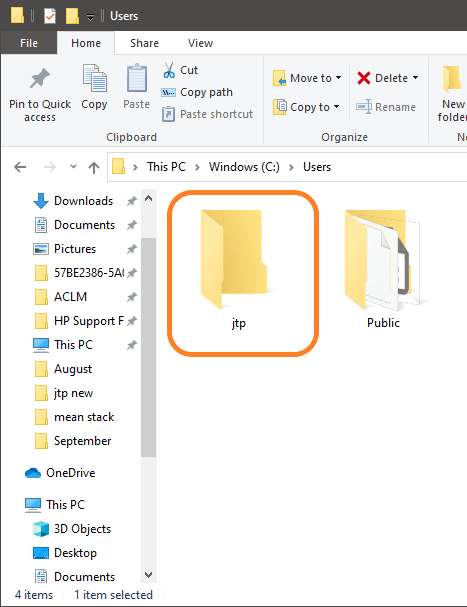

- Quando il sistema si riavvia, troveremo il nostro account creato sotto l’account amministratore. Accedi al nostro account con il nostro ID di accesso e Windows effettuerà le impostazioni richieste. Aspetta un po’. Infine, saremo in grado di accedere ai dati dell’Amministratore.

Quindi, è uno di questi metodi attraverso il quale possiamo hackerare il sistema di qualcuno, ma è un’attività illegale quando non viene eseguita per scopi ufficiali.